Identitaire Photos Stock & Des Images

(96)Page 1 sur 1

Identitaire Photos Stock & Des Images

RF2N2TPAF–Unfinished puzzle avec des morceaux épars, d'une femme, le psychisme, psychologie et détruit l'identité personnelle concept

RM2A6RMM8–Une main touchant un écran de la grille avec les nombres binaires et des lettres comme concept pour la sécurité de l'identité numérique

RMT0NFE8–Unfinished puzzle avec des morceaux épars, d'une femme, le psychisme, psychologie et détruit l'identité personnelle concept

RF2HT03HN–jeune femme blonde visage et fond technologique, générations futures et concept de génération numérique

RFKC3H85–Femme visage derrière un trou de serrure, un accès sécurisé et de l'identité du concept de numérisation

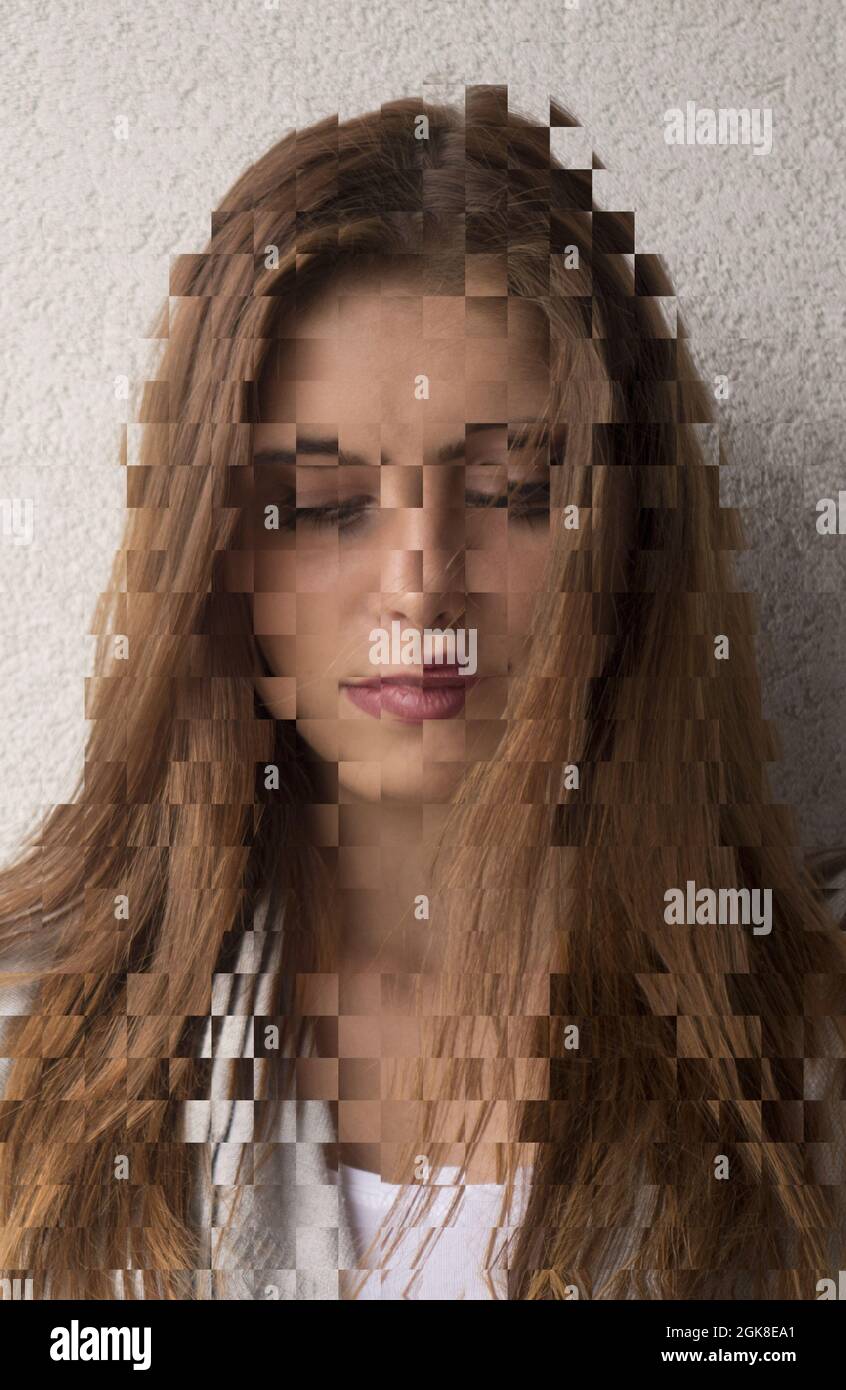

RM2GK8E69–portrait de femme avec des fossés et fragmentés, l'estime de soi brisée et le concept de crise d'identité

RM2GK8E6K–portrait de femme avec des fossés et fragmentés, l'estime de soi brisée et le concept de crise d'identité

RM2GK8E9R–portrait de femme avec des fossés et fragmentés, l'estime de soi brisée et le concept de crise d'identité

RM2GK8E98–portrait de femme avec des fossés et fragmentés, l'estime de soi brisée et le concept de crise d'identité

RF2WA574G–pirate dans le capot et le fond de données binaires, cybercriminalité, ransomware, violation de données et concept de phishing

RF2WA5758–pirate dans le capot et le fond de données binaires, cybercriminalité, ransomware, violation de données et concept de phishing

RF2TD1729–pirate dans le capot et le fond de données binaires, cybercriminalité, ransomware, violation de données et concept de phishing

RF2TBJ51X–pirate dans le capot à l'intérieur d'un ordinateur portable, cyber-attaque, phishing et concept de violation de données

RM2C7GJK0–Mystérieux homme dans le capot comme concept pour hacker et les questions de sécurité dans l'Internet

RF2TD172A–pirate dans le capot et le fond de données binaires, cybercriminalité, ransomware, violation de données et concept de phishing

RF2TBJ526–pirate dans le capot à l'intérieur d'un ordinateur portable, cyber-attaque, phishing et concept de violation de données

RF2TBJ51P–pirate dans le capot et les données binaires pleuvent, cybercriminalité, ransomware, violation de données et concept de phishing

RF2TANGR9–pirate dans le capot à l'intérieur d'un ordinateur portable, cyber-attaque, phishing et concept de violation de données

RF2TANGNN–pirate dans le capot à l'intérieur d'un ordinateur portable, cyber-attaque, phishing et concept de violation de données

RMHP1AKF–Ordinateur portable avec technologie d'empreintes digitales et d'arrière-plan en tant que concept pour la criminalité sur internet l'enquête et l'identification sécurisée

RMHP1AKN–Ordinateur portable avec technologie d'empreintes digitales et d'arrière-plan en tant que concept pour la criminalité sur internet l'enquête et l'identification sécurisée

RM2A6RMEW–Une main sur un écran hi-tech avec des nombres binaires et les circuits selon le concept de sécurité de l'internet

RMH2HF0C–scanner de l'œil et du visage de la femme, identification biométrique, technologie de reconnaissance faciale

RFHP1AJ6–Blue Eye avec symboles électroniques, les numéros de la grille et, en tant que concept pour la protection d'identité

RFJH1AJJ–Mains sortant d'un écran d'ordinateur et en saisissant une figure, le vol d'identité concept

RMHR04KE–Blue Eye avec symboles électroniques, les grilles et les numéros comme concept pour le vol d'identité et d'analyse biométrique

RFKB5CYX–La main qui sort de l'écran d'un ordinateur comme pour attraper quelque chose, le vol d'identité et de la criminalité sur internet concept

RFKG6208–Mains sortant d'un écran d'ordinateur en saisissant une personne, le vol d'identité concept

RFKB5D40–Mains sortant de l'écran de l'ordinateur essayant de saisir une personne, le vol d'identité concept

Résultats de la recherche pour Identitaire les photos et les images (96)

Page 1 sur 1