Bidouille tech Photos Stock & Des Images

(14,732)Filtres rapides :

Page 1 sur 148

Bidouille tech Photos Stock & Des Images

Hackathon. Code de programme, marathon logiciel. Hack day, hackfest ou codefest vecteur d'événement hackathon fond. Illustration du logiciel et du programme de hack de programmation, bannière diffuse de Glitch Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/hackathon-code-de-programme-marathon-logiciel-hack-day-hackfest-ou-codefest-vecteur-d-evenement-hackathon-fond-illustration-du-logiciel-et-du-programme-de-hack-de-programmation-banniere-diffuse-de-glitch-image357385018.html

Hackathon. Code de programme, marathon logiciel. Hack day, hackfest ou codefest vecteur d'événement hackathon fond. Illustration du logiciel et du programme de hack de programmation, bannière diffuse de Glitch Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/hackathon-code-de-programme-marathon-logiciel-hack-day-hackfest-ou-codefest-vecteur-d-evenement-hackathon-fond-illustration-du-logiciel-et-du-programme-de-hack-de-programmation-banniere-diffuse-de-glitch-image357385018.htmlRF2BNC86J–Hackathon. Code de programme, marathon logiciel. Hack day, hackfest ou codefest vecteur d'événement hackathon fond. Illustration du logiciel et du programme de hack de programmation, bannière diffuse de Glitch

Hack écrit sur l'écran des smartphones photographié sur un fond blanc. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-hack-ecrit-sur-l-ecran-des-smartphones-photographie-sur-un-fond-blanc-95603590.html

Hack écrit sur l'écran des smartphones photographié sur un fond blanc. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-hack-ecrit-sur-l-ecran-des-smartphones-photographie-sur-un-fond-blanc-95603590.htmlRMFFF39X–Hack écrit sur l'écran des smartphones photographié sur un fond blanc.

Globe en verre avec continents numérique binaire isolé sur un fond blanc. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-globe-en-verre-avec-continents-numerique-binaire-isole-sur-un-fond-blanc-101927023.html

Globe en verre avec continents numérique binaire isolé sur un fond blanc. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-globe-en-verre-avec-continents-numerique-binaire-isole-sur-un-fond-blanc-101927023.htmlRFFWR4XR–Globe en verre avec continents numérique binaire isolé sur un fond blanc.

Les violations de sécurité se produisant plus souvent dans les grandes entreprises, dans quelle mesure nos données en ligne sont-elles sécurisées et que peut-on faire ? Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/les-violations-de-securite-se-produisant-plus-souvent-dans-les-grandes-entreprises-dans-quelle-mesure-nos-donnees-en-ligne-sont-elles-securisees-et-que-peut-on-faire-image439579226.html

Les violations de sécurité se produisant plus souvent dans les grandes entreprises, dans quelle mesure nos données en ligne sont-elles sécurisées et que peut-on faire ? Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/les-violations-de-securite-se-produisant-plus-souvent-dans-les-grandes-entreprises-dans-quelle-mesure-nos-donnees-en-ligne-sont-elles-securisees-et-que-peut-on-faire-image439579226.htmlRF2GF4FP2–Les violations de sécurité se produisant plus souvent dans les grandes entreprises, dans quelle mesure nos données en ligne sont-elles sécurisées et que peut-on faire ?

La cybersécurité dans les téléphones mobiles contre la fraude, le piratage et la fraude.Téléphone intelligent crypté.Verrouillage par mot de passe.Pirate de données en ligne.Cyber-arnaque utilisant la technologie. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/la-cybersecurite-dans-les-telephones-mobiles-contre-la-fraude-le-piratage-et-la-fraude-telephone-intelligent-crypte-verrouillage-par-mot-de-passe-pirate-de-donnees-en-ligne-cyber-arnaque-utilisant-la-technologie-image457603541.html

La cybersécurité dans les téléphones mobiles contre la fraude, le piratage et la fraude.Téléphone intelligent crypté.Verrouillage par mot de passe.Pirate de données en ligne.Cyber-arnaque utilisant la technologie. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/la-cybersecurite-dans-les-telephones-mobiles-contre-la-fraude-le-piratage-et-la-fraude-telephone-intelligent-crypte-verrouillage-par-mot-de-passe-pirate-de-donnees-en-ligne-cyber-arnaque-utilisant-la-technologie-image457603541.htmlRF2HGDHYH–La cybersécurité dans les téléphones mobiles contre la fraude, le piratage et la fraude.Téléphone intelligent crypté.Verrouillage par mot de passe.Pirate de données en ligne.Cyber-arnaque utilisant la technologie.

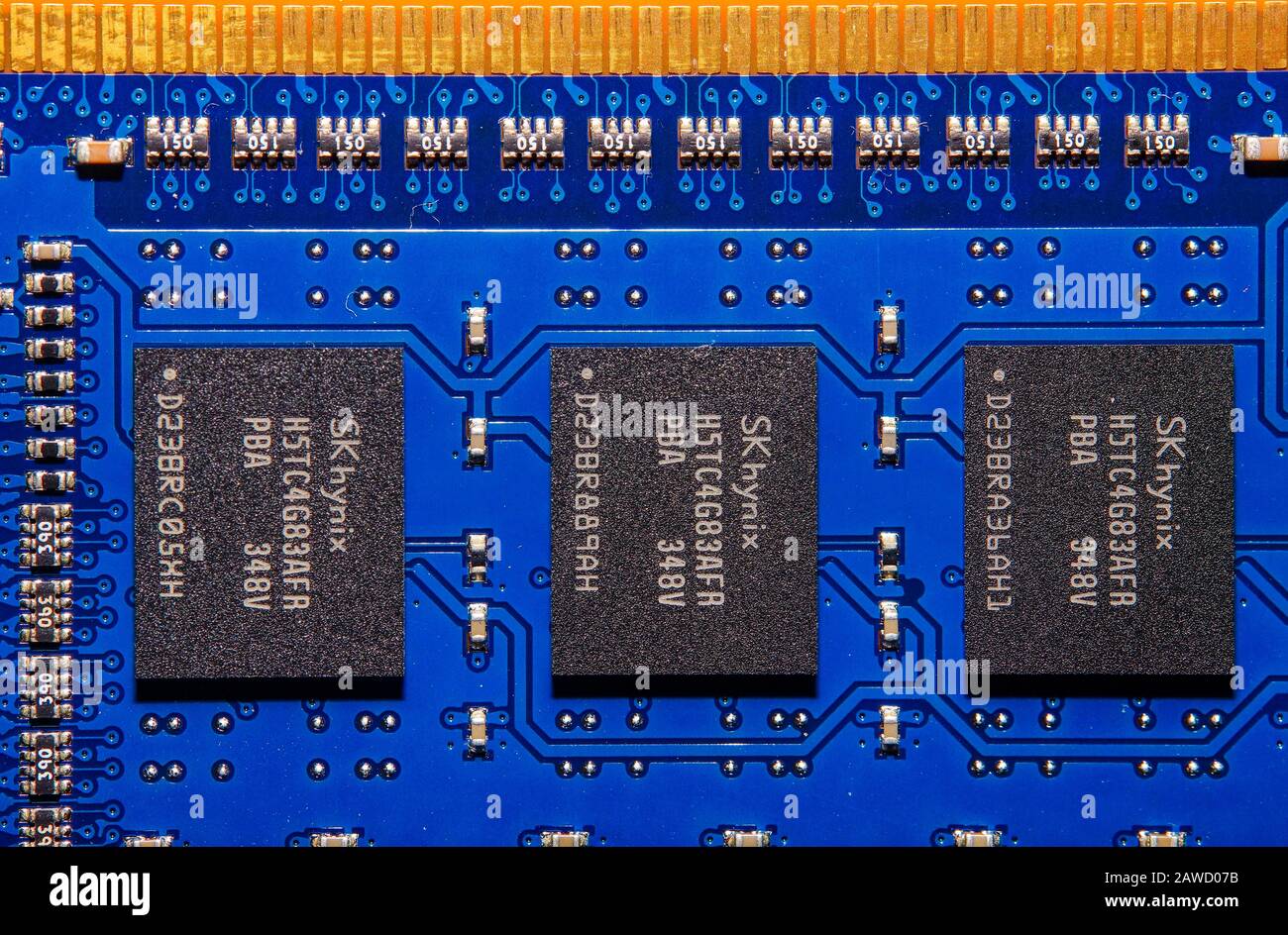

Carte de circuit imprimé sur une carte mère Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-de-circuit-imprime-sur-une-carte-mere-image342648976.html

Carte de circuit imprimé sur une carte mère Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-de-circuit-imprime-sur-une-carte-mere-image342648976.htmlRM2AWD07C–Carte de circuit imprimé sur une carte mère

Piratage téléphonique Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-piratage-telephonique-37673080.html

Piratage téléphonique Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-piratage-telephonique-37673080.htmlRMC584B4–Piratage téléphonique

Logo de la société de sécurité Okta visible sur le smartphone. Concept de hack. Stafford, Royaume-Uni, 22 mars 2022. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/logo-de-la-societe-de-securite-okta-visible-sur-le-smartphone-concept-de-hack-stafford-royaume-uni-22-mars-2022-image465437081.html

Logo de la société de sécurité Okta visible sur le smartphone. Concept de hack. Stafford, Royaume-Uni, 22 mars 2022. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/logo-de-la-societe-de-securite-okta-visible-sur-le-smartphone-concept-de-hack-stafford-royaume-uni-22-mars-2022-image465437081.htmlRF2J16DMW–Logo de la société de sécurité Okta visible sur le smartphone. Concept de hack. Stafford, Royaume-Uni, 22 mars 2022.

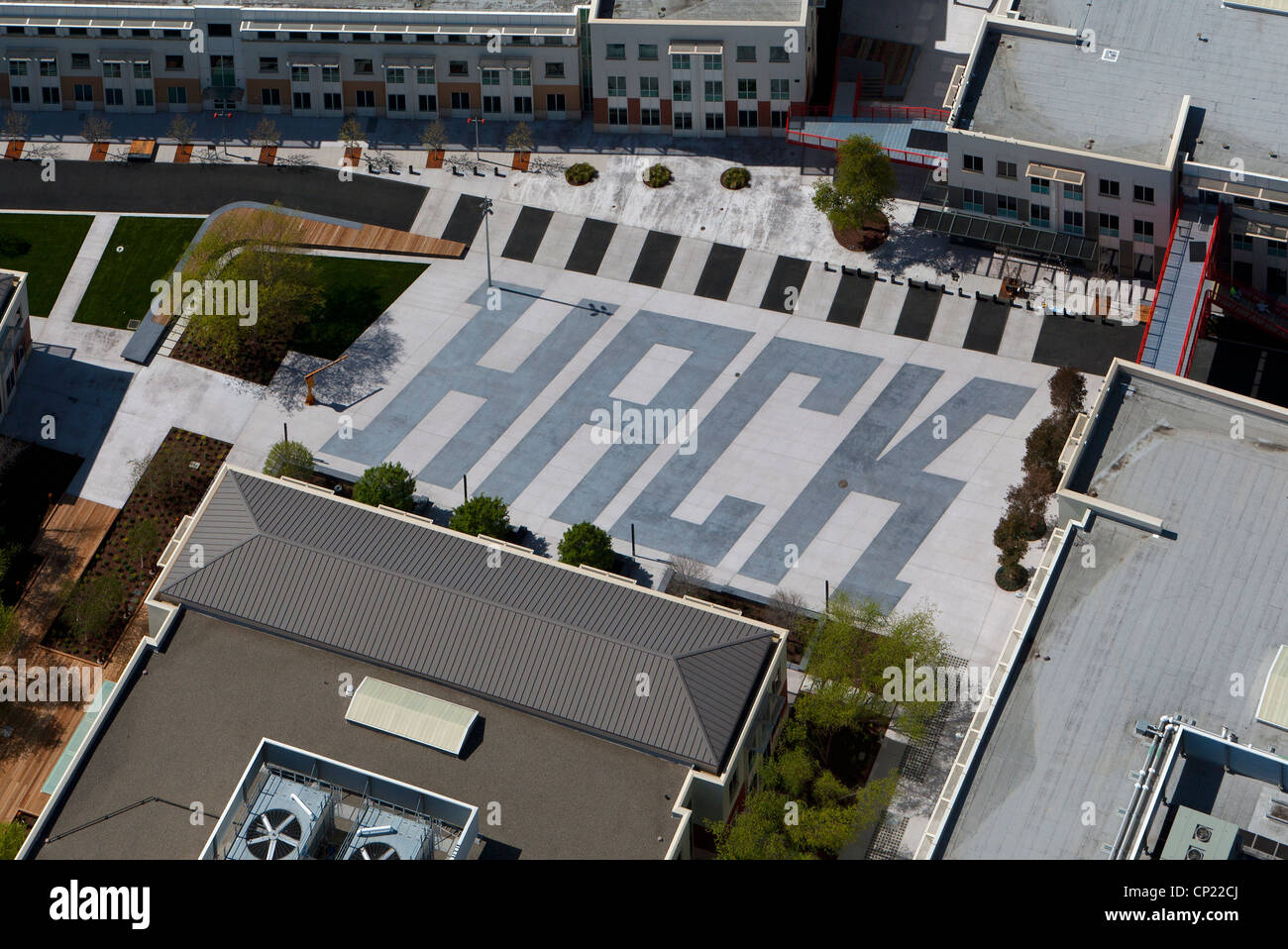

Photographie aérienne de l'Administration centrale, 1 Facebook Hacker Way, Menlo Park, comté de San Mateo, Californie Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-photographie-aerienne-de-l-administration-centrale-1-facebook-hacker-way-menlo-park-comte-de-san-mateo-californie-47988994.html

Photographie aérienne de l'Administration centrale, 1 Facebook Hacker Way, Menlo Park, comté de San Mateo, Californie Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-photographie-aerienne-de-l-administration-centrale-1-facebook-hacker-way-menlo-park-comte-de-san-mateo-californie-47988994.htmlRMCP22CJ–Photographie aérienne de l'Administration centrale, 1 Facebook Hacker Way, Menlo Park, comté de San Mateo, Californie

Cyber-sécurité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-securite-image159472350.html

Cyber-sécurité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-securite-image159472350.htmlRFK7CGH2–Cyber-sécurité

Hack Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/hack-image402415111.html

Hack Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/hack-image402415111.htmlRF2EAKGG7–Hack

Vos informations sont toujours en danger. un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/vos-informations-sont-toujours-en-danger-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image550456483.html

Vos informations sont toujours en danger. un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/vos-informations-sont-toujours-en-danger-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image550456483.htmlRF2PYFCT3–Vos informations sont toujours en danger. un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit.

Clavier affichant une touche rouge et un message d'alerte d'acquisition avec espace de copie. Concept de escroquerie de haute technologie et de danger Internet d'une simple pression sur un bouton. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/clavier-affichant-une-touche-rouge-et-un-message-d-alerte-d-acquisition-avec-espace-de-copie-concept-de-escroquerie-de-haute-technologie-et-de-danger-internet-d-une-simple-pression-sur-un-bouton-image474796568.html

Clavier affichant une touche rouge et un message d'alerte d'acquisition avec espace de copie. Concept de escroquerie de haute technologie et de danger Internet d'une simple pression sur un bouton. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/clavier-affichant-une-touche-rouge-et-un-message-d-alerte-d-acquisition-avec-espace-de-copie-concept-de-escroquerie-de-haute-technologie-et-de-danger-internet-d-une-simple-pression-sur-un-bouton-image474796568.htmlRF2JGCRT8–Clavier affichant une touche rouge et un message d'alerte d'acquisition avec espace de copie. Concept de escroquerie de haute technologie et de danger Internet d'une simple pression sur un bouton.

Malvertising - concept de hack de téléphone et de méthode d'attaque. Pirates informatiques utilisant un ordinateur portable et un smartphone avec effet de grésilte Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/malvertising-concept-de-hack-de-telephone-et-de-methode-d-attaque-pirates-informatiques-utilisant-un-ordinateur-portable-et-un-smartphone-avec-effet-de-gresilte-image462426309.html

Malvertising - concept de hack de téléphone et de méthode d'attaque. Pirates informatiques utilisant un ordinateur portable et un smartphone avec effet de grésilte Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/malvertising-concept-de-hack-de-telephone-et-de-methode-d-attaque-pirates-informatiques-utilisant-un-ordinateur-portable-et-un-smartphone-avec-effet-de-gresilte-image462426309.htmlRF2HT99D9–Malvertising - concept de hack de téléphone et de méthode d'attaque. Pirates informatiques utilisant un ordinateur portable et un smartphone avec effet de grésilte

Cyber-sécurité, antivirus, concept de protection des données. Cadenas sur fond bleu de cyber-espace. illustration tridimensionnelle Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-securite-antivirus-concept-de-protection-des-donnees-cadenas-sur-fond-bleu-de-cyber-espace-illustration-tridimensionnelle-image344943025.html

Cyber-sécurité, antivirus, concept de protection des données. Cadenas sur fond bleu de cyber-espace. illustration tridimensionnelle Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-securite-antivirus-concept-de-protection-des-donnees-cadenas-sur-fond-bleu-de-cyber-espace-illustration-tridimensionnelle-image344943025.htmlRF2B15E9N–Cyber-sécurité, antivirus, concept de protection des données. Cadenas sur fond bleu de cyber-espace. illustration tridimensionnelle

Ordinateur abstract background Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-ordinateur-abstract-background-74775726.html

Ordinateur abstract background Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-ordinateur-abstract-background-74775726.htmlRFE9J95J–Ordinateur abstract background

concept de conception binaire bit 0 1 sparkle hack avec fond noir Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-de-conception-binaire-bit-0-1-sparkle-hack-avec-fond-noir-image591862634.html

concept de conception binaire bit 0 1 sparkle hack avec fond noir Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-de-conception-binaire-bit-0-1-sparkle-hack-avec-fond-noir-image591862634.htmlRF2WAWJR6–concept de conception binaire bit 0 1 sparkle hack avec fond noir

C'est tout le mien maintenant. Un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/c-est-tout-le-mien-maintenant-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image489760265.html

C'est tout le mien maintenant. Un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/c-est-tout-le-mien-maintenant-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image489760265.htmlRF2KCPE61–C'est tout le mien maintenant. Un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit.

RF2NWR6D9–Neuf rectangulaires cercles bloc et ligne avec la flèche et la lettre C sur le coin graphique icône logo design abstrait concept vecteur stock tech ou Internet

Hackathon. Hack day, hackfest ou codefest. Programmeurs ordinateur marathon événement vecteur hackathon fond. Illustration abstraite d'un programmeur de cyber-technologie Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/hackathon-hack-day-hackfest-ou-codefest-programmeurs-ordinateur-marathon-evenement-vecteur-hackathon-fond-illustration-abstraite-d-un-programmeur-de-cyber-technologie-image357385095.html

Hackathon. Hack day, hackfest ou codefest. Programmeurs ordinateur marathon événement vecteur hackathon fond. Illustration abstraite d'un programmeur de cyber-technologie Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/hackathon-hack-day-hackfest-ou-codefest-programmeurs-ordinateur-marathon-evenement-vecteur-hackathon-fond-illustration-abstraite-d-un-programmeur-de-cyber-technologie-image357385095.htmlRF2BNC89B–Hackathon. Hack day, hackfest ou codefest. Programmeurs ordinateur marathon événement vecteur hackathon fond. Illustration abstraite d'un programmeur de cyber-technologie

Phone Hack écrit sur l'écran des smartphones photographié sur un fond blanc. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-phone-hack-ecrit-sur-l-ecran-des-smartphones-photographie-sur-un-fond-blanc-95603612.html

Phone Hack écrit sur l'écran des smartphones photographié sur un fond blanc. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-phone-hack-ecrit-sur-l-ecran-des-smartphones-photographie-sur-un-fond-blanc-95603612.htmlRMFFF3AM–Phone Hack écrit sur l'écran des smartphones photographié sur un fond blanc.

Le drapeau européen mélangé avec une illustration d'un code binaire, la représentation des données, sécurité, internet, télécommunications mondiales Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-le-drapeau-europeen-melange-avec-une-illustration-d-un-code-binaire-la-representation-des-donnees-securite-internet-telecommunications-mondiales-33909706.html

Le drapeau européen mélangé avec une illustration d'un code binaire, la représentation des données, sécurité, internet, télécommunications mondiales Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-le-drapeau-europeen-melange-avec-une-illustration-d-un-code-binaire-la-representation-des-donnees-securite-internet-telecommunications-mondiales-33909706.htmlRFBY4M4X–Le drapeau européen mélangé avec une illustration d'un code binaire, la représentation des données, sécurité, internet, télécommunications mondiales

Flux de code binaire. Code couleur vert brillant d'eau à l'écran. La baisse des nombres aléatoires. Des données et de la technologie. Vector illustration Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/flux-de-code-binaire-code-couleur-vert-brillant-d-eau-a-l-ecran-la-baisse-des-nombres-aleatoires-des-donnees-et-de-la-technologie-vector-illustration-image273786615.html

Flux de code binaire. Code couleur vert brillant d'eau à l'écran. La baisse des nombres aléatoires. Des données et de la technologie. Vector illustration Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/flux-de-code-binaire-code-couleur-vert-brillant-d-eau-a-l-ecran-la-baisse-des-nombres-aleatoires-des-donnees-et-de-la-technologie-vector-illustration-image273786615.htmlRFWWC1HB–Flux de code binaire. Code couleur vert brillant d'eau à l'écran. La baisse des nombres aléatoires. Des données et de la technologie. Vector illustration

Piratage, escroquerie ou fraude de données téléphoniques. Cyber hacker ou scammer en ligne. Protection antivirus contre les logiciels espions, les ransomware, le phishing et la cybersécurité. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/piratage-escroquerie-ou-fraude-de-donnees-telephoniques-cyber-hacker-ou-scammer-en-ligne-protection-antivirus-contre-les-logiciels-espions-les-ransomware-le-phishing-et-la-cybersecurite-image505586531.html

Piratage, escroquerie ou fraude de données téléphoniques. Cyber hacker ou scammer en ligne. Protection antivirus contre les logiciels espions, les ransomware, le phishing et la cybersécurité. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/piratage-escroquerie-ou-fraude-de-donnees-telephoniques-cyber-hacker-ou-scammer-en-ligne-protection-antivirus-contre-les-logiciels-espions-les-ransomware-le-phishing-et-la-cybersecurite-image505586531.htmlRF2MAFCNR–Piratage, escroquerie ou fraude de données téléphoniques. Cyber hacker ou scammer en ligne. Protection antivirus contre les logiciels espions, les ransomware, le phishing et la cybersécurité.

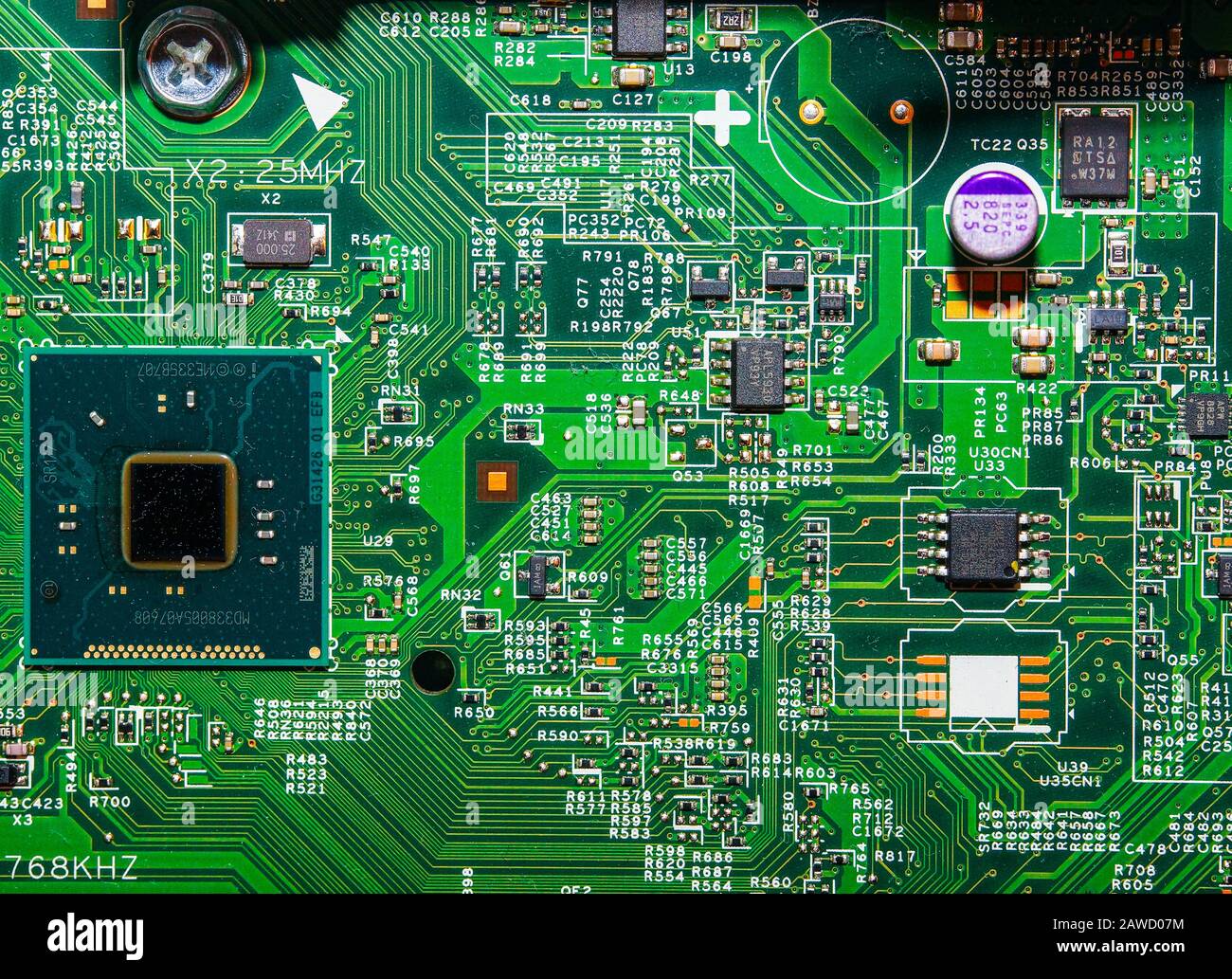

Carte de circuit imprimé sur une carte mère Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-de-circuit-imprime-sur-une-carte-mere-image342648984.html

Carte de circuit imprimé sur une carte mère Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-de-circuit-imprime-sur-une-carte-mere-image342648984.htmlRM2AWD07M–Carte de circuit imprimé sur une carte mère

Code Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-code-147081124.html

Code Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-code-147081124.htmlRFJF83D8–Code

Logo de la société de sécurité Okta visible sur le smartphone. Concept de hack. Stafford, Royaume-Uni, 22 mars 2022. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/logo-de-la-societe-de-securite-okta-visible-sur-le-smartphone-concept-de-hack-stafford-royaume-uni-22-mars-2022-image465437079.html

Logo de la société de sécurité Okta visible sur le smartphone. Concept de hack. Stafford, Royaume-Uni, 22 mars 2022. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/logo-de-la-societe-de-securite-okta-visible-sur-le-smartphone-concept-de-hack-stafford-royaume-uni-22-mars-2022-image465437079.htmlRF2J16DMR–Logo de la société de sécurité Okta visible sur le smartphone. Concept de hack. Stafford, Royaume-Uni, 22 mars 2022.

Photographie aérienne de l'Administration centrale, 1 Facebook Hacker Way, Menlo Park, comté de San Mateo, Californie Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-photographie-aerienne-de-l-administration-centrale-1-facebook-hacker-way-menlo-park-comte-de-san-mateo-californie-47988796.html

Photographie aérienne de l'Administration centrale, 1 Facebook Hacker Way, Menlo Park, comté de San Mateo, Californie Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-photographie-aerienne-de-l-administration-centrale-1-facebook-hacker-way-menlo-park-comte-de-san-mateo-californie-47988796.htmlRMCP225G–Photographie aérienne de l'Administration centrale, 1 Facebook Hacker Way, Menlo Park, comté de San Mateo, Californie

Cyber protection Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-protection-image159472345.html

Cyber protection Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-protection-image159472345.htmlRFK7CGGW–Cyber protection

Internet World Wide Web Tech Abstract Background Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-internet-world-wide-web-tech-abstract-background-122227830.html

Internet World Wide Web Tech Abstract Background Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-internet-world-wide-web-tech-abstract-background-122227830.htmlRFH2RXRJ–Internet World Wide Web Tech Abstract Background

C'est plus facile que vous ne le pensez pour les voleurs d'attaquer. Un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/c-est-plus-facile-que-vous-ne-le-pensez-pour-les-voleurs-d-attaquer-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image548004232.html

C'est plus facile que vous ne le pensez pour les voleurs d'attaquer. Un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/c-est-plus-facile-que-vous-ne-le-pensez-pour-les-voleurs-d-attaquer-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image548004232.htmlRF2PRFMYM–C'est plus facile que vous ne le pensez pour les voleurs d'attaquer. Un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit.

La surveillance électronique ou hacking de gouvernement des États-Unis Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-la-surveillance-electronique-ou-hacking-de-gouvernement-des-etats-unis-166443146.html

La surveillance électronique ou hacking de gouvernement des États-Unis Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-la-surveillance-electronique-ou-hacking-de-gouvernement-des-etats-unis-166443146.htmlRFKJP3X2–La surveillance électronique ou hacking de gouvernement des États-Unis

Concept d'arrestation de cybercriminalité INFORMATIQUE DE haute technologie, image de menottes de police sur le clavier d'ordinateur, focalisation sélective Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-d-arrestation-de-cybercriminalite-informatique-de-haute-technologie-image-de-menottes-de-police-sur-le-clavier-d-ordinateur-focalisation-selective-image594530676.html

Concept d'arrestation de cybercriminalité INFORMATIQUE DE haute technologie, image de menottes de police sur le clavier d'ordinateur, focalisation sélective Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-d-arrestation-de-cybercriminalite-informatique-de-haute-technologie-image-de-menottes-de-police-sur-le-clavier-d-ordinateur-focalisation-selective-image594530676.htmlRF2WF75XC–Concept d'arrestation de cybercriminalité INFORMATIQUE DE haute technologie, image de menottes de police sur le clavier d'ordinateur, focalisation sélective

Cyber-sécurité, antivirus, concept de protection des données. Cadenas sur fond bleu de cyber-espace. illustration tridimensionnelle Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-securite-antivirus-concept-de-protection-des-donnees-cadenas-sur-fond-bleu-de-cyber-espace-illustration-tridimensionnelle-image344943017.html

Cyber-sécurité, antivirus, concept de protection des données. Cadenas sur fond bleu de cyber-espace. illustration tridimensionnelle Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-securite-antivirus-concept-de-protection-des-donnees-cadenas-sur-fond-bleu-de-cyber-espace-illustration-tridimensionnelle-image344943017.htmlRF2B15E9D–Cyber-sécurité, antivirus, concept de protection des données. Cadenas sur fond bleu de cyber-espace. illustration tridimensionnelle

Ordinateur résumé fond - Identité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-ordinateur-resume-fond-identite-74775730.html

Ordinateur résumé fond - Identité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-ordinateur-resume-fond-identite-74775730.htmlRFE9J95P–Ordinateur résumé fond - Identité

Bombe à partir du clavier isolé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-bombe-a-partir-du-clavier-isole-sur-fond-blanc-72067820.html

Bombe à partir du clavier isolé sur fond blanc Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-bombe-a-partir-du-clavier-isole-sur-fond-blanc-72067820.htmlRFE56Y6M–Bombe à partir du clavier isolé sur fond blanc

Vos informations sont toujours en danger. un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/vos-informations-sont-toujours-en-danger-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image502232950.html

Vos informations sont toujours en danger. un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/vos-informations-sont-toujours-en-danger-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image502232950.htmlRF2M52K72–Vos informations sont toujours en danger. un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit.

RF2NWR2B5–Neuf rectangulaires cercles bloc et ligne avec la flèche et la lettre C sur le coin graphique icône logo design abstrait concept vecteur stock tech ou Internet

Travailler dans un espace de travail, à Tbilissi (Géorgie) Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/travailler-dans-un-espace-de-travail-a-tbilissi-georgie-image530919493.html

Travailler dans un espace de travail, à Tbilissi (Géorgie) Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/travailler-dans-un-espace-de-travail-a-tbilissi-georgie-image530919493.htmlRF2NRND6D–Travailler dans un espace de travail, à Tbilissi (Géorgie)

Phone Hack écrit sur l'écran des smartphones photographié sur un fond blanc. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-phone-hack-ecrit-sur-l-ecran-des-smartphones-photographie-sur-un-fond-blanc-95603616.html

Phone Hack écrit sur l'écran des smartphones photographié sur un fond blanc. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-phone-hack-ecrit-sur-l-ecran-des-smartphones-photographie-sur-un-fond-blanc-95603616.htmlRMFFF3AT–Phone Hack écrit sur l'écran des smartphones photographié sur un fond blanc.

Le drapeau européen mélangé avec une illustration d'un code binaire, la représentation des données, sécurité, internet, télécommunications mondiales Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-le-drapeau-europeen-melange-avec-une-illustration-d-un-code-binaire-la-representation-des-donnees-securite-internet-telecommunications-mondiales-33909708.html

Le drapeau européen mélangé avec une illustration d'un code binaire, la représentation des données, sécurité, internet, télécommunications mondiales Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-le-drapeau-europeen-melange-avec-une-illustration-d-un-code-binaire-la-representation-des-donnees-securite-internet-telecommunications-mondiales-33909708.htmlRFBY4M50–Le drapeau européen mélangé avec une illustration d'un code binaire, la représentation des données, sécurité, internet, télécommunications mondiales

Programme de piratage ou de réseau. Cadenas brisé rouge sur fond de technologie. Système de sécurité antivirus. Attaque de virus informatique. Vector illustration Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/programme-de-piratage-ou-de-reseau-cadenas-brise-rouge-sur-fond-de-technologie-systeme-de-securite-antivirus-attaque-de-virus-informatique-vector-illustration-image329586600.html

Programme de piratage ou de réseau. Cadenas brisé rouge sur fond de technologie. Système de sécurité antivirus. Attaque de virus informatique. Vector illustration Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/programme-de-piratage-ou-de-reseau-cadenas-brise-rouge-sur-fond-de-technologie-systeme-de-securite-antivirus-attaque-de-virus-informatique-vector-illustration-image329586600.htmlRF2A45Y20–Programme de piratage ou de réseau. Cadenas brisé rouge sur fond de technologie. Système de sécurité antivirus. Attaque de virus informatique. Vector illustration

Escroquerie, piratage téléphonique ou fraude.Pirate de données en ligne avec un smartphone.Cyber-scammer cellulaire sur darknet ou Internet.Hameçonnage ou menace de cybersécurité. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/escroquerie-piratage-telephonique-ou-fraude-pirate-de-donnees-en-ligne-avec-un-smartphone-cyber-scammer-cellulaire-sur-darknet-ou-internet-hameconnage-ou-menace-de-cybersecurite-image457602814.html

Escroquerie, piratage téléphonique ou fraude.Pirate de données en ligne avec un smartphone.Cyber-scammer cellulaire sur darknet ou Internet.Hameçonnage ou menace de cybersécurité. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/escroquerie-piratage-telephonique-ou-fraude-pirate-de-donnees-en-ligne-avec-un-smartphone-cyber-scammer-cellulaire-sur-darknet-ou-internet-hameconnage-ou-menace-de-cybersecurite-image457602814.htmlRF2HGDH1J–Escroquerie, piratage téléphonique ou fraude.Pirate de données en ligne avec un smartphone.Cyber-scammer cellulaire sur darknet ou Internet.Hameçonnage ou menace de cybersécurité.

Carte de circuit imprimé sur une carte mère Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-de-circuit-imprime-sur-une-carte-mere-image342648979.html

Carte de circuit imprimé sur une carte mère Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-de-circuit-imprime-sur-une-carte-mere-image342648979.htmlRM2AWD07F–Carte de circuit imprimé sur une carte mère

Carte de circuit imprimé Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-de-circuit-imprime-image68135966.html

Carte de circuit imprimé Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-de-circuit-imprime-image68135966.htmlRFDXRT3A–Carte de circuit imprimé

Logo de la société de sécurité Okta visible sur le smartphone. Concept de hack. Stafford, Royaume-Uni, 22 mars 2022. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/logo-de-la-societe-de-securite-okta-visible-sur-le-smartphone-concept-de-hack-stafford-royaume-uni-22-mars-2022-image465437086.html

Logo de la société de sécurité Okta visible sur le smartphone. Concept de hack. Stafford, Royaume-Uni, 22 mars 2022. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/logo-de-la-societe-de-securite-okta-visible-sur-le-smartphone-concept-de-hack-stafford-royaume-uni-22-mars-2022-image465437086.htmlRF2J16DN2–Logo de la société de sécurité Okta visible sur le smartphone. Concept de hack. Stafford, Royaume-Uni, 22 mars 2022.

Photographie aérienne de l'Administration centrale, 1 Facebook Hacker Way, Menlo Park, comté de San Mateo, Californie Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-photographie-aerienne-de-l-administration-centrale-1-facebook-hacker-way-menlo-park-comte-de-san-mateo-californie-47988846.html

Photographie aérienne de l'Administration centrale, 1 Facebook Hacker Way, Menlo Park, comté de San Mateo, Californie Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-photographie-aerienne-de-l-administration-centrale-1-facebook-hacker-way-menlo-park-comte-de-san-mateo-californie-47988846.htmlRMCP227A–Photographie aérienne de l'Administration centrale, 1 Facebook Hacker Way, Menlo Park, comté de San Mateo, Californie

La protection de la cyber-sécurité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/la-protection-de-la-cyber-securite-image159472344.html

La protection de la cyber-sécurité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/la-protection-de-la-cyber-securite-image159472344.htmlRFK7CGGT–La protection de la cyber-sécurité

Piratage du système avec message d'information. Arrière-plan avec un code Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/piratage-du-systeme-avec-message-d-information-arriere-plan-avec-un-code-image460634841.html

Piratage du système avec message d'information. Arrière-plan avec un code Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/piratage-du-systeme-avec-message-d-information-arriere-plan-avec-un-code-image460634841.htmlRF2HNBMC9–Piratage du système avec message d'information. Arrière-plan avec un code

Les pirates ont peur de s'aider eux-mêmes à vos possessions. un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/les-pirates-ont-peur-de-s-aider-eux-memes-a-vos-possessions-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image550456480.html

Les pirates ont peur de s'aider eux-mêmes à vos possessions. un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/les-pirates-ont-peur-de-s-aider-eux-memes-a-vos-possessions-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image550456480.htmlRF2PYFCT0–Les pirates ont peur de s'aider eux-mêmes à vos possessions. un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit.

La surveillance électronique ou hacking de gouvernement des États-Unis Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-la-surveillance-electronique-ou-hacking-de-gouvernement-des-etats-unis-166443154.html

La surveillance électronique ou hacking de gouvernement des États-Unis Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-la-surveillance-electronique-ou-hacking-de-gouvernement-des-etats-unis-166443154.htmlRFKJP3XA–La surveillance électronique ou hacking de gouvernement des États-Unis

Concept d'arrestation de cybercriminalité INFORMATIQUE DE haute technologie, image de menottes de police sur le clavier d'ordinateur, focalisation sélective Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-d-arrestation-de-cybercriminalite-informatique-de-haute-technologie-image-de-menottes-de-police-sur-le-clavier-d-ordinateur-focalisation-selective-image576256746.html

Concept d'arrestation de cybercriminalité INFORMATIQUE DE haute technologie, image de menottes de police sur le clavier d'ordinateur, focalisation sélective Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-d-arrestation-de-cybercriminalite-informatique-de-haute-technologie-image-de-menottes-de-police-sur-le-clavier-d-ordinateur-focalisation-selective-image576256746.htmlRF2TDENA2–Concept d'arrestation de cybercriminalité INFORMATIQUE DE haute technologie, image de menottes de police sur le clavier d'ordinateur, focalisation sélective

Cyber-sécurité, antivirus, concept de protection des données. Cadenas sur fond bleu de cyber-espace. illustration tridimensionnelle Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-securite-antivirus-concept-de-protection-des-donnees-cadenas-sur-fond-bleu-de-cyber-espace-illustration-tridimensionnelle-image344943014.html

Cyber-sécurité, antivirus, concept de protection des données. Cadenas sur fond bleu de cyber-espace. illustration tridimensionnelle Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-securite-antivirus-concept-de-protection-des-donnees-cadenas-sur-fond-bleu-de-cyber-espace-illustration-tridimensionnelle-image344943014.htmlRF2B15E9A–Cyber-sécurité, antivirus, concept de protection des données. Cadenas sur fond bleu de cyber-espace. illustration tridimensionnelle

Ordinateur résumé fond - Identité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-ordinateur-resume-fond-identite-74776273.html

Ordinateur résumé fond - Identité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-ordinateur-resume-fond-identite-74776273.htmlRFE9J9W5–Ordinateur résumé fond - Identité

RF2D6RHF1–Homme d'affaires tenant une icône de bouclier, concept de protection, protection de réseau informatique, sûreté et sécurité.

C'est plus facile que vous ne le pensez pour les voleurs d'attaquer. Un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/c-est-plus-facile-que-vous-ne-le-pensez-pour-les-voleurs-d-attaquer-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image479109175.html

C'est plus facile que vous ne le pensez pour les voleurs d'attaquer. Un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/c-est-plus-facile-que-vous-ne-le-pensez-pour-les-voleurs-d-attaquer-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image479109175.htmlRF2JRD8HY–C'est plus facile que vous ne le pensez pour les voleurs d'attaquer. Un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit.

RF2NWR64A–Neuf rectangulaires cercles bloc et ligne avec la flèche et la lettre C sur le coin graphique icône logo design abstrait concept vecteur stock tech ou Internet

Travailler dans un espace de travail, à Tbilissi (Géorgie) Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/travailler-dans-un-espace-de-travail-a-tbilissi-georgie-image530919727.html

Travailler dans un espace de travail, à Tbilissi (Géorgie) Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/travailler-dans-un-espace-de-travail-a-tbilissi-georgie-image530919727.htmlRF2NRNDER–Travailler dans un espace de travail, à Tbilissi (Géorgie)

Hack écrit sur l'écran des smartphones photographié sur un fond blanc. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-hack-ecrit-sur-l-ecran-des-smartphones-photographie-sur-un-fond-blanc-95603595.html

Hack écrit sur l'écran des smartphones photographié sur un fond blanc. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-hack-ecrit-sur-l-ecran-des-smartphones-photographie-sur-un-fond-blanc-95603595.htmlRMFFF3A3–Hack écrit sur l'écran des smartphones photographié sur un fond blanc.

Le drapeau européen mélangé avec une illustration d'un code binaire, la représentation des données, sécurité, internet, télécommunications mondiales Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-le-drapeau-europeen-melange-avec-une-illustration-d-un-code-binaire-la-representation-des-donnees-securite-internet-telecommunications-mondiales-33909707.html

Le drapeau européen mélangé avec une illustration d'un code binaire, la représentation des données, sécurité, internet, télécommunications mondiales Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-le-drapeau-europeen-melange-avec-une-illustration-d-un-code-binaire-la-representation-des-donnees-securite-internet-telecommunications-mondiales-33909707.htmlRFBY4M4Y–Le drapeau européen mélangé avec une illustration d'un code binaire, la représentation des données, sécurité, internet, télécommunications mondiales

Programme de piratage ou de réseau. Cadenas brisé rouge sur fond de technologie. Alerte du système de sécurité. Vector Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/programme-de-piratage-ou-de-reseau-cadenas-brise-rouge-sur-fond-de-technologie-alerte-du-systeme-de-securite-vector-image329586896.html

Programme de piratage ou de réseau. Cadenas brisé rouge sur fond de technologie. Alerte du système de sécurité. Vector Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/programme-de-piratage-ou-de-reseau-cadenas-brise-rouge-sur-fond-de-technologie-alerte-du-systeme-de-securite-vector-image329586896.htmlRF2A45YCG–Programme de piratage ou de réseau. Cadenas brisé rouge sur fond de technologie. Alerte du système de sécurité. Vector

Code hacker dans l'ordinateur portable. Cyber-sécurité, confidentialité ou menace de piratage. Codeur ou programmeur écrivant des logiciels de virus, des programmes malveillants, des attaques Internet. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/code-hacker-dans-l-ordinateur-portable-cyber-securite-confidentialite-ou-menace-de-piratage-codeur-ou-programmeur-ecrivant-des-logiciels-de-virus-des-programmes-malveillants-des-attaques-internet-image465435401.html

Code hacker dans l'ordinateur portable. Cyber-sécurité, confidentialité ou menace de piratage. Codeur ou programmeur écrivant des logiciels de virus, des programmes malveillants, des attaques Internet. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/code-hacker-dans-l-ordinateur-portable-cyber-securite-confidentialite-ou-menace-de-piratage-codeur-ou-programmeur-ecrivant-des-logiciels-de-virus-des-programmes-malveillants-des-attaques-internet-image465435401.htmlRF2J16BGW–Code hacker dans l'ordinateur portable. Cyber-sécurité, confidentialité ou menace de piratage. Codeur ou programmeur écrivant des logiciels de virus, des programmes malveillants, des attaques Internet.

Carte de circuit imprimé sur une carte mère Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-de-circuit-imprime-sur-une-carte-mere-image342648978.html

Carte de circuit imprimé sur une carte mère Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-de-circuit-imprime-sur-une-carte-mere-image342648978.htmlRM2AWD07E–Carte de circuit imprimé sur une carte mère

Carte de circuit imprimé Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-de-circuit-imprime-image68135969.html

Carte de circuit imprimé Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-de-circuit-imprime-image68135969.htmlRFDXRT3D–Carte de circuit imprimé

Logo de la société de sécurité Okta visible sur le smartphone et le mot PIRATÉ sur un arrière-plan flou. Concept de hack. Stafford, Royaume-Uni, 22 mars 2022. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/logo-de-la-societe-de-securite-okta-visible-sur-le-smartphone-et-le-mot-pirate-sur-un-arriere-plan-flou-concept-de-hack-stafford-royaume-uni-22-mars-2022-image465437010.html

Logo de la société de sécurité Okta visible sur le smartphone et le mot PIRATÉ sur un arrière-plan flou. Concept de hack. Stafford, Royaume-Uni, 22 mars 2022. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/logo-de-la-societe-de-securite-okta-visible-sur-le-smartphone-et-le-mot-pirate-sur-un-arriere-plan-flou-concept-de-hack-stafford-royaume-uni-22-mars-2022-image465437010.htmlRF2J16DJA–Logo de la société de sécurité Okta visible sur le smartphone et le mot PIRATÉ sur un arrière-plan flou. Concept de hack. Stafford, Royaume-Uni, 22 mars 2022.

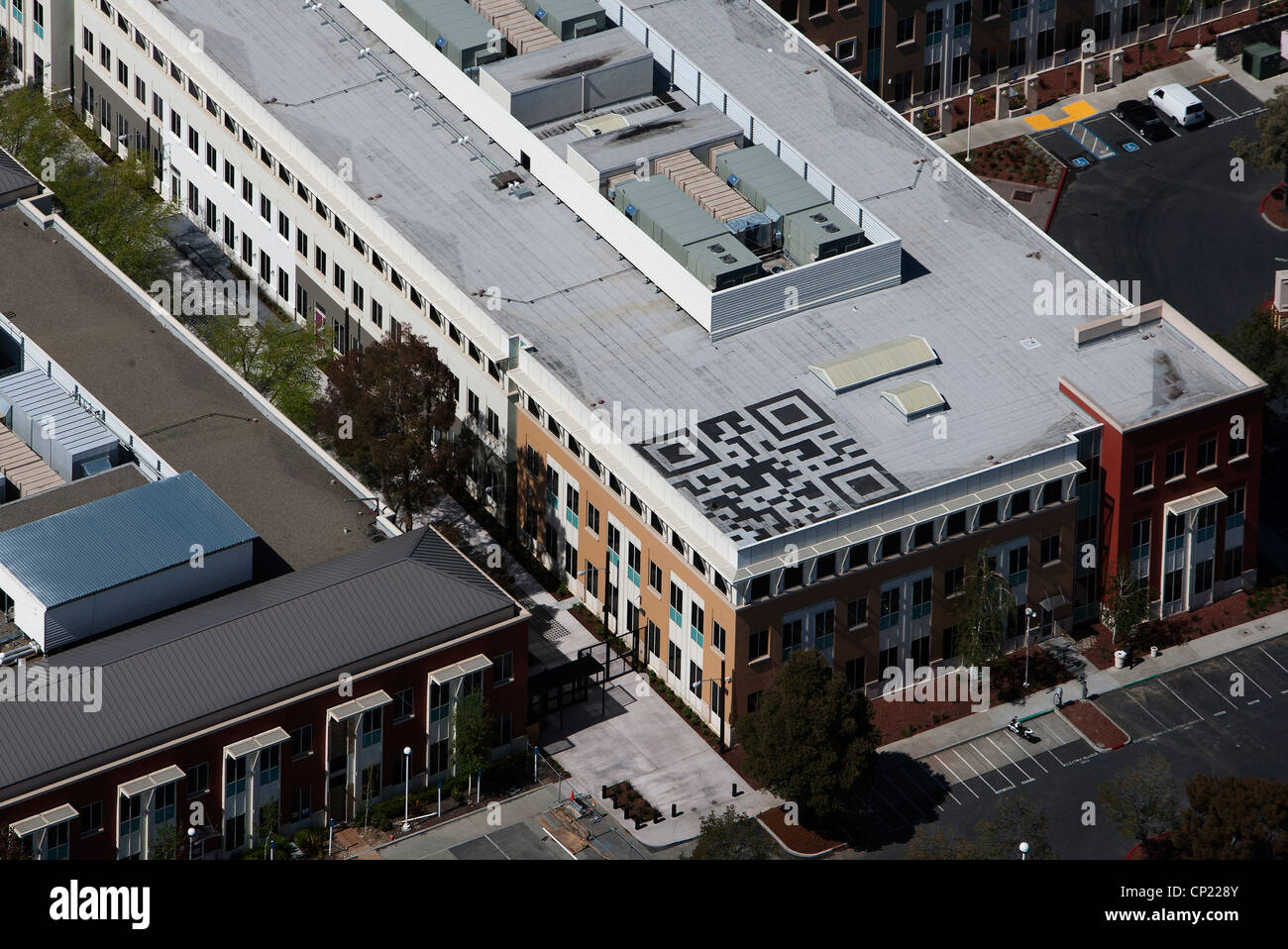

Photographie aérienne, QR code sur le toit de l'Administration centrale, 1 Facebook Hacker Way, Menlo Park, comté de San Mateo, Californie Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-photographie-aerienne-qr-code-sur-le-toit-de-l-administration-centrale-1-facebook-hacker-way-menlo-park-comte-de-san-mateo-californie-47988891.html

Photographie aérienne, QR code sur le toit de l'Administration centrale, 1 Facebook Hacker Way, Menlo Park, comté de San Mateo, Californie Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-photographie-aerienne-qr-code-sur-le-toit-de-l-administration-centrale-1-facebook-hacker-way-menlo-park-comte-de-san-mateo-californie-47988891.htmlRMCP228Y–Photographie aérienne, QR code sur le toit de l'Administration centrale, 1 Facebook Hacker Way, Menlo Park, comté de San Mateo, Californie

Avertissement cyber Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/avertissement-cyber-image159472346.html

Avertissement cyber Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/avertissement-cyber-image159472346.htmlRFK7CGGX–Avertissement cyber

nombre binaire, concept d'écran d'ordinateur sur fond bleu, internet et technologie informatique Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/nombre-binaire-concept-d-ecran-d-ordinateur-sur-fond-bleu-internet-et-technologie-informatique-image435467472.html

nombre binaire, concept d'écran d'ordinateur sur fond bleu, internet et technologie informatique Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/nombre-binaire-concept-d-ecran-d-ordinateur-sur-fond-bleu-internet-et-technologie-informatique-image435467472.htmlRF2G8D75M–nombre binaire, concept d'écran d'ordinateur sur fond bleu, internet et technologie informatique

Les pirates savent exactement comment manipuler les données financières. Photo d'un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/les-pirates-savent-exactement-comment-manipuler-les-donnees-financieres-photo-d-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image483452601.html

Les pirates savent exactement comment manipuler les données financières. Photo d'un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/les-pirates-savent-exactement-comment-manipuler-les-donnees-financieres-photo-d-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image483452601.htmlRF2K2F4M9–Les pirates savent exactement comment manipuler les données financières. Photo d'un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit.

L'outil de protection des données pour les ordinateurs Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/l-outil-de-protection-des-donnees-pour-les-ordinateurs-image331814267.html

L'outil de protection des données pour les ordinateurs Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/l-outil-de-protection-des-donnees-pour-les-ordinateurs-image331814267.htmlRF2A7RCDF–L'outil de protection des données pour les ordinateurs

Concept d'arrestation de cybercriminalité INFORMATIQUE DE haute technologie, image de menottes de police sur le clavier d'ordinateur, focalisation sélective Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-d-arrestation-de-cybercriminalite-informatique-de-haute-technologie-image-de-menottes-de-police-sur-le-clavier-d-ordinateur-focalisation-selective-image591959123.html

Concept d'arrestation de cybercriminalité INFORMATIQUE DE haute technologie, image de menottes de police sur le clavier d'ordinateur, focalisation sélective Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/concept-d-arrestation-de-cybercriminalite-informatique-de-haute-technologie-image-de-menottes-de-police-sur-le-clavier-d-ordinateur-focalisation-selective-image591959123.htmlRF2WB21W7–Concept d'arrestation de cybercriminalité INFORMATIQUE DE haute technologie, image de menottes de police sur le clavier d'ordinateur, focalisation sélective

Nos gens au travail : vector illustration d'un expert de la sécurité informatique qui est la gestion des différentes tâches Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-nos-gens-au-travail-vector-illustration-d-un-expert-de-la-securite-informatique-qui-est-la-gestion-des-differentes-taches-97794644.html

Nos gens au travail : vector illustration d'un expert de la sécurité informatique qui est la gestion des différentes tâches Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-nos-gens-au-travail-vector-illustration-d-un-expert-de-la-securite-informatique-qui-est-la-gestion-des-differentes-taches-97794644.htmlRFFK2X1T–Nos gens au travail : vector illustration d'un expert de la sécurité informatique qui est la gestion des différentes tâches

Blue & Green background binaire Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-blue-green-background-binaire-74776293.html

Blue & Green background binaire Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-blue-green-background-binaire-74776293.htmlRFE9J9WW–Blue & Green background binaire

La saisie sur un clavier d'ordinateur - Notion de cybersécurité, phishing, piratage, attaque, web, virus et chevaux de Troie Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/la-saisie-sur-un-clavier-d-ordinateur-notion-de-cybersecurite-phishing-piratage-attaque-web-virus-et-chevaux-de-troie-image331742362.html

La saisie sur un clavier d'ordinateur - Notion de cybersécurité, phishing, piratage, attaque, web, virus et chevaux de Troie Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/la-saisie-sur-un-clavier-d-ordinateur-notion-de-cybersecurite-phishing-piratage-attaque-web-virus-et-chevaux-de-troie-image331742362.htmlRM2A7M4NE–La saisie sur un clavier d'ordinateur - Notion de cybersécurité, phishing, piratage, attaque, web, virus et chevaux de Troie

Les pirates ont peur de s'aider eux-mêmes à vos possessions. un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/les-pirates-ont-peur-de-s-aider-eux-memes-a-vos-possessions-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image502232955.html

Les pirates ont peur de s'aider eux-mêmes à vos possessions. un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/les-pirates-ont-peur-de-s-aider-eux-memes-a-vos-possessions-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image502232955.htmlRF2M52K77–Les pirates ont peur de s'aider eux-mêmes à vos possessions. un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit.

RF2NWR73H–Neuf rectangulaires cercles bloc et ligne avec la flèche et la lettre C sur le coin graphique icône logo design abstrait concept vecteur stock tech ou Internet

Des mots à la cyber-sécurité - alerte phishing - avec les numéros de bleu en arrière-plan. La sécurité des données et de la technologie numérique à écran graphique stylisé. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-des-mots-a-la-cyber-securite-alerte-phishing-avec-les-numeros-de-bleu-en-arriere-plan-la-securite-des-donnees-et-de-la-technologie-numerique-a-ecran-graphique-stylise-176624362.html

Des mots à la cyber-sécurité - alerte phishing - avec les numéros de bleu en arrière-plan. La sécurité des données et de la technologie numérique à écran graphique stylisé. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-des-mots-a-la-cyber-securite-alerte-phishing-avec-les-numeros-de-bleu-en-arriere-plan-la-securite-des-donnees-et-de-la-technologie-numerique-a-ecran-graphique-stylise-176624362.htmlRFM79X4X–Des mots à la cyber-sécurité - alerte phishing - avec les numéros de bleu en arrière-plan. La sécurité des données et de la technologie numérique à écran graphique stylisé.

Les pirates et les symboles des objets suspendus à partir de la série de jeux Nintendo Super Smash Bros en mit le 9 mars 2008 Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-les-pirates-et-les-symboles-des-objets-suspendus-a-partir-de-la-serie-de-jeux-nintendo-super-smash-bros-en-mit-le-9-mars-2008-19603566.html

Les pirates et les symboles des objets suspendus à partir de la série de jeux Nintendo Super Smash Bros en mit le 9 mars 2008 Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-les-pirates-et-les-symboles-des-objets-suspendus-a-partir-de-la-serie-de-jeux-nintendo-super-smash-bros-en-mit-le-9-mars-2008-19603566.htmlRMB3W0FA–Les pirates et les symboles des objets suspendus à partir de la série de jeux Nintendo Super Smash Bros en mit le 9 mars 2008

Concept cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-concept-cyber-attaque-88385448.html

Concept cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-concept-cyber-attaque-88385448.htmlRFF3P8F4–Concept cyber-attaque

Le code hexadécimal aléatoire. Résumé de l'élément de données numériques. Arrière-plan de la matrice. Vector illustration Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/le-code-hexadecimal-aleatoire-resume-de-l-element-de-donnees-numeriques-arriere-plan-de-la-matrice-vector-illustration-image242879174.html

Le code hexadécimal aléatoire. Résumé de l'élément de données numériques. Arrière-plan de la matrice. Vector illustration Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/le-code-hexadecimal-aleatoire-resume-de-l-element-de-donnees-numeriques-arriere-plan-de-la-matrice-vector-illustration-image242879174.htmlRFT342T6–Le code hexadécimal aléatoire. Résumé de l'élément de données numériques. Arrière-plan de la matrice. Vector illustration

Darkweb, darknet et le concept de piratage. Pirate avec téléphone portable. Homme utilisant le Web sombre avec smartphone. Fraude par téléphone portable, escroquerie en ligne et cyber-sécurité. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/darkweb-darknet-et-le-concept-de-piratage-pirate-avec-telephone-portable-homme-utilisant-le-web-sombre-avec-smartphone-fraude-par-telephone-portable-escroquerie-en-ligne-et-cyber-securite-image349410677.html

Darkweb, darknet et le concept de piratage. Pirate avec téléphone portable. Homme utilisant le Web sombre avec smartphone. Fraude par téléphone portable, escroquerie en ligne et cyber-sécurité. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/darkweb-darknet-et-le-concept-de-piratage-pirate-avec-telephone-portable-homme-utilisant-le-web-sombre-avec-smartphone-fraude-par-telephone-portable-escroquerie-en-ligne-et-cyber-securite-image349410677.htmlRF2B8D0TN–Darkweb, darknet et le concept de piratage. Pirate avec téléphone portable. Homme utilisant le Web sombre avec smartphone. Fraude par téléphone portable, escroquerie en ligne et cyber-sécurité.

Carte de circuit imprimé sur une carte mère Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-de-circuit-imprime-sur-une-carte-mere-image342648975.html

Carte de circuit imprimé sur une carte mère Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/carte-de-circuit-imprime-sur-une-carte-mere-image342648975.htmlRM2AWD07B–Carte de circuit imprimé sur une carte mère

Message d'erreur bleu avec word Virus sur fond de code source numérique. Concept d'attaque de Hacker Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/message-d-erreur-bleu-avec-word-virus-sur-fond-de-code-source-numerique-concept-d-attaque-de-hacker-image154781370.html

Message d'erreur bleu avec word Virus sur fond de code source numérique. Concept d'attaque de Hacker Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/message-d-erreur-bleu-avec-word-virus-sur-fond-de-code-source-numerique-concept-d-attaque-de-hacker-image154781370.htmlRMJYPW62–Message d'erreur bleu avec word Virus sur fond de code source numérique. Concept d'attaque de Hacker

Logo Okta Security Firm visible sur un smartphone et un ordinateur portable sur un arrière-plan flou. Concept de hack. Stafford, Royaume-Uni, 22 mars 2022. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/logo-okta-security-firm-visible-sur-un-smartphone-et-un-ordinateur-portable-sur-un-arriere-plan-flou-concept-de-hack-stafford-royaume-uni-22-mars-2022-image465437050.html

Logo Okta Security Firm visible sur un smartphone et un ordinateur portable sur un arrière-plan flou. Concept de hack. Stafford, Royaume-Uni, 22 mars 2022. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/logo-okta-security-firm-visible-sur-un-smartphone-et-un-ordinateur-portable-sur-un-arriere-plan-flou-concept-de-hack-stafford-royaume-uni-22-mars-2022-image465437050.htmlRF2J16DKP–Logo Okta Security Firm visible sur un smartphone et un ordinateur portable sur un arrière-plan flou. Concept de hack. Stafford, Royaume-Uni, 22 mars 2022.

homme travaillant sur un ordinateur portable à distance de la plage Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/homme-travaillant-sur-un-ordinateur-portable-a-distance-de-la-plage-image482289554.html

homme travaillant sur un ordinateur portable à distance de la plage Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/homme-travaillant-sur-un-ordinateur-portable-a-distance-de-la-plage-image482289554.htmlRF2K0J56X–homme travaillant sur un ordinateur portable à distance de la plage

Avertissement L'ordinateur piraté Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/avertissement-l-ordinateur-pirate-image159472467.html

Avertissement L'ordinateur piraté Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/avertissement-l-ordinateur-pirate-image159472467.htmlRFK7CGN7–Avertissement L'ordinateur piraté

Mot de phishing avec verrouillage sur set autocollants noir Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-mot-de-phishing-avec-verrouillage-sur-set-autocollants-noir-96176548.html

Mot de phishing avec verrouillage sur set autocollants noir Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-mot-de-phishing-avec-verrouillage-sur-set-autocollants-noir-96176548.htmlRFFGD64M–Mot de phishing avec verrouillage sur set autocollants noir

Protégez-vous contre la prochaine victime de fraude. un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/protegez-vous-contre-la-prochaine-victime-de-fraude-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image550456479.html

Protégez-vous contre la prochaine victime de fraude. un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/protegez-vous-contre-la-prochaine-victime-de-fraude-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image550456479.htmlRF2PYFCRY–Protégez-vous contre la prochaine victime de fraude. un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit.

Concept de la vie privée : CCTV 24 heures sur l'arrière-plan du tableau Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-concept-de-la-vie-privee-cctv-24-heures-sur-l-arriere-plan-du-tableau-122369385.html

Concept de la vie privée : CCTV 24 heures sur l'arrière-plan du tableau Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-concept-de-la-vie-privee-cctv-24-heures-sur-l-arriere-plan-du-tableau-122369385.htmlRFH32BB5–Concept de la vie privée : CCTV 24 heures sur l'arrière-plan du tableau

Résumé Le code de programmation comme arrière-plan technique Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-resume-le-code-de-programmation-comme-arriere-plan-technique-74769568.html

Résumé Le code de programmation comme arrière-plan technique Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-resume-le-code-de-programmation-comme-arriere-plan-technique-74769568.htmlRFE9J19M–Résumé Le code de programmation comme arrière-plan technique

Nombres de zéros et de chiffres isolés sur fond noir. Composition de l'arrière-plan de codage. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/nombres-de-zeros-et-de-chiffres-isoles-sur-fond-noir-composition-de-l-arriere-plan-de-codage-image476190023.html

Nombres de zéros et de chiffres isolés sur fond noir. Composition de l'arrière-plan de codage. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/nombres-de-zeros-et-de-chiffres-isoles-sur-fond-noir-composition-de-l-arriere-plan-de-codage-image476190023.htmlRF2JJM96F–Nombres de zéros et de chiffres isolés sur fond noir. Composition de l'arrière-plan de codage.

Résumé Contexte informatique - virus Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-resume-contexte-informatique-virus-74775735.html

Résumé Contexte informatique - virus Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-resume-contexte-informatique-virus-74775735.htmlRFE9J95Y–Résumé Contexte informatique - virus

Déménagement mains tapant sur un clavier d'ordinateur - Notion de cybersécurité, phishing, piratage, attaque, web, virus et chevaux de Troie Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/demenagement-mains-tapant-sur-un-clavier-d-ordinateur-notion-de-cybersecurite-phishing-piratage-attaque-web-virus-et-chevaux-de-troie-image331742484.html

Déménagement mains tapant sur un clavier d'ordinateur - Notion de cybersécurité, phishing, piratage, attaque, web, virus et chevaux de Troie Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/demenagement-mains-tapant-sur-un-clavier-d-ordinateur-notion-de-cybersecurite-phishing-piratage-attaque-web-virus-et-chevaux-de-troie-image331742484.htmlRM2A7M4WT–Déménagement mains tapant sur un clavier d'ordinateur - Notion de cybersécurité, phishing, piratage, attaque, web, virus et chevaux de Troie

Protégez-vous contre la prochaine victime de fraude. un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/protegez-vous-contre-la-prochaine-victime-de-fraude-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image502232979.html

Protégez-vous contre la prochaine victime de fraude. un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/protegez-vous-contre-la-prochaine-victime-de-fraude-un-pirate-meconnaissable-utilisant-un-ordinateur-portable-pour-pirater-un-compte-de-credit-image502232979.htmlRF2M52K83–Protégez-vous contre la prochaine victime de fraude. un pirate méconnaissable utilisant un ordinateur portable pour pirater un compte de crédit.

un mot de passe exposé au milieu d'un code informatique binaire : la sécurité des données et le concept de cybercriminalité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/un-mot-de-passe-expose-au-milieu-d-un-code-informatique-binaire-la-securite-des-donnees-et-le-concept-de-cybercriminalite-image344518371.html

un mot de passe exposé au milieu d'un code informatique binaire : la sécurité des données et le concept de cybercriminalité Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/un-mot-de-passe-expose-au-milieu-d-un-code-informatique-binaire-la-securite-des-donnees-et-le-concept-de-cybercriminalite-image344518371.htmlRF2B0E4KF–un mot de passe exposé au milieu d'un code informatique binaire : la sécurité des données et le concept de cybercriminalité

Cyber-criminalité, hacker mugshot. IL criminel adolescent avec un ordinateur portable sur le fond de l'échelle de mesure de la hauteur dans le poste de police. Homme en position de sweat à capuche pour l'identification mug photo Illustration vectorielle de dessin animé Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-criminalite-hacker-mugshot-il-criminel-adolescent-avec-un-ordinateur-portable-sur-le-fond-de-l-echelle-de-mesure-de-la-hauteur-dans-le-poste-de-police-homme-en-position-de-sweat-a-capuche-pour-l-identification-mug-photo-illustration-vectorielle-de-dessin-anime-image501896446.html

Cyber-criminalité, hacker mugshot. IL criminel adolescent avec un ordinateur portable sur le fond de l'échelle de mesure de la hauteur dans le poste de police. Homme en position de sweat à capuche pour l'identification mug photo Illustration vectorielle de dessin animé Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/cyber-criminalite-hacker-mugshot-il-criminel-adolescent-avec-un-ordinateur-portable-sur-le-fond-de-l-echelle-de-mesure-de-la-hauteur-dans-le-poste-de-police-homme-en-position-de-sweat-a-capuche-pour-l-identification-mug-photo-illustration-vectorielle-de-dessin-anime-image501896446.htmlRF2M4FA12–Cyber-criminalité, hacker mugshot. IL criminel adolescent avec un ordinateur portable sur le fond de l'échelle de mesure de la hauteur dans le poste de police. Homme en position de sweat à capuche pour l'identification mug photo Illustration vectorielle de dessin animé

Le panneau d'affichage de la société de cybersécurité HackerOne, basée à San Francisco, est visible dans la ville. HackerOne est une plate-forme de coordination des vulnérabilités et de primes de bogues. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/le-panneau-d-affichage-de-la-societe-de-cybersecurite-hackerone-basee-a-san-francisco-est-visible-dans-la-ville-hackerone-est-une-plate-forme-de-coordination-des-vulnerabilites-et-de-primes-de-bogues-image356200094.html

Le panneau d'affichage de la société de cybersécurité HackerOne, basée à San Francisco, est visible dans la ville. HackerOne est une plate-forme de coordination des vulnérabilités et de primes de bogues. Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/le-panneau-d-affichage-de-la-societe-de-cybersecurite-hackerone-basee-a-san-francisco-est-visible-dans-la-ville-hackerone-est-une-plate-forme-de-coordination-des-vulnerabilites-et-de-primes-de-bogues-image356200094.htmlRM2BKE8RX–Le panneau d'affichage de la société de cybersécurité HackerOne, basée à San Francisco, est visible dans la ville. HackerOne est une plate-forme de coordination des vulnérabilités et de primes de bogues.

Concept cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-concept-cyber-attaque-88385458.html

Concept cyber-attaque Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/photo-image-concept-cyber-attaque-88385458.htmlRFF3P8FE–Concept cyber-attaque

Code Hex d'eau. Concept de sécurité cybernétique. Résumé de l'élément de données numériques. Arrière-plan de la matrice. Vector illustration Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/code-hex-d-eau-concept-de-securite-cybernetique-resume-de-l-element-de-donnees-numeriques-arriere-plan-de-la-matrice-vector-illustration-image242879285.html

Code Hex d'eau. Concept de sécurité cybernétique. Résumé de l'élément de données numériques. Arrière-plan de la matrice. Vector illustration Illustration de Vecteurhttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/code-hex-d-eau-concept-de-securite-cybernetique-resume-de-l-element-de-donnees-numeriques-arriere-plan-de-la-matrice-vector-illustration-image242879285.htmlRFT34305–Code Hex d'eau. Concept de sécurité cybernétique. Résumé de l'élément de données numériques. Arrière-plan de la matrice. Vector illustration

Senior ayant des problèmes avec le téléphone et la technologie. Vieille femme avec message d'erreur sur l'écran du smartphone. Femme frustrée par des problèmes techniques. Cellule cassée Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/senior-ayant-des-problemes-avec-le-telephone-et-la-technologie-vieille-femme-avec-message-d-erreur-sur-l-ecran-du-smartphone-femme-frustree-par-des-problemes-techniques-cellule-cassee-image480490899.html

Senior ayant des problèmes avec le téléphone et la technologie. Vieille femme avec message d'erreur sur l'écran du smartphone. Femme frustrée par des problèmes techniques. Cellule cassée Banque D'Imageshttps://www.alamyimages.fr/licenses-and-pricing/?v=1https://www.alamyimages.fr/senior-ayant-des-problemes-avec-le-telephone-et-la-technologie-vieille-femme-avec-message-d-erreur-sur-l-ecran-du-smartphone-femme-frustree-par-des-problemes-techniques-cellule-cassee-image480490899.htmlRF2JWM717–Senior ayant des problèmes avec le téléphone et la technologie. Vieille femme avec message d'erreur sur l'écran du smartphone. Femme frustrée par des problèmes techniques. Cellule cassée

Résultats de la recherche pour Bidouille tech les photos et les images (14,732)

Page 1 sur 148