Sécurité de l'information Photos Stock & Des Images

(97)Page 1 sur 1

Sécurité de l'information Photos Stock & Des Images

RF2E1XP5A–Homme à rechercher des informations numériques avec une loupe. Concept de sécurité et de confidentialité Internet

RF2B14XAB–Girl travaille sur l'ordinateur entouré d'OVNIS. Concept d'espionnage et de sécurité sur Internet

RFJACH9Y–Coffre-fort téléphone portable auprès de attaque de hacker comme un coffre-fort. Le Rendu 3D

RFJBWMW5–Coffre-fort téléphone portable auprès de attaque de hacker comme un coffre-fort. Le Rendu 3D

RFJAKNEC–Coffre-fort téléphone portable auprès de attaque de hacker comme un coffre-fort. Le Rendu 3D

RFJAKHP5–Coffre-fort téléphone portable auprès de attaque de hacker comme un coffre-fort. Le Rendu 3D

RFJBTM7P–Coffre-fort téléphone portable auprès de attaque de hacker comme un coffre-fort. Le Rendu 3D

RFJAKKYW–Coffre-fort téléphone portable auprès de attaque de hacker comme un coffre-fort. Le Rendu 3D

RFJACHE3–Coffre-fort téléphone portable auprès de attaque de hacker comme un coffre-fort. Le Rendu 3D

RFJACH4N–Coffre-fort téléphone portable auprès de attaque de hacker comme un coffre-fort. Le Rendu 3D

RFW8A5TJ–Sphere shield protège les renseignements personnels et de l'internet réseau d'accueil de web attaque. Concept de sécurité et pare-feu Internet.

RFW79GNG–Sphere shield protège les renseignements personnels et de l'internet réseau d'accueil de web attaque. Concept de sécurité et pare-feu Internet.

RFW5BXNR–Protège les renseignements personnels et réseau internet web de l'attaque. Concept de sécurité internet pare-feu et anti virus

RF2ATFEME–Concept de sécurité avec hacker dans un environnement sombre avec le numérique et les effets de réseau

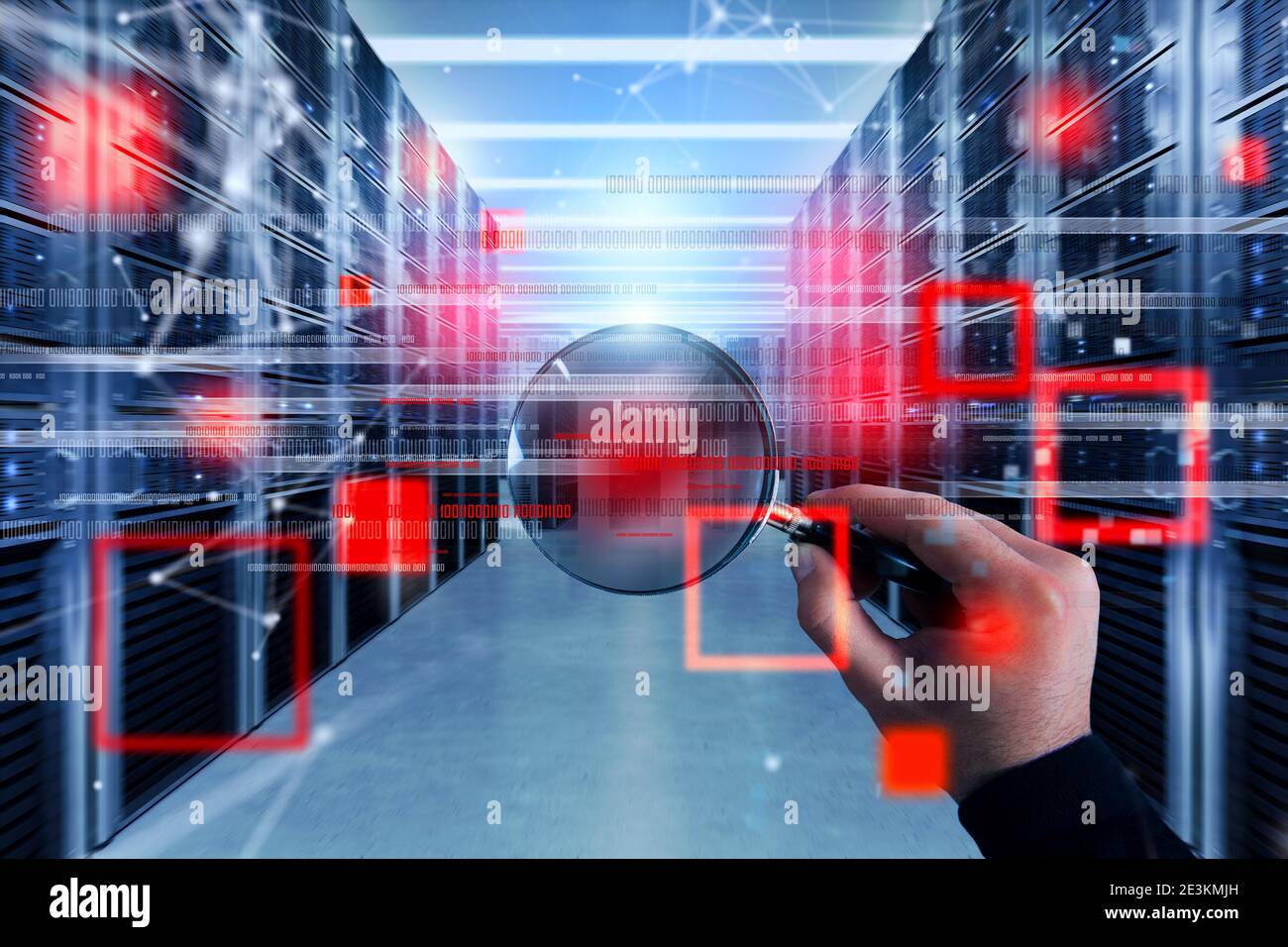

RF2E4JKYK–Pirate avec loupe essayer de lire des informations illégalement protégées stocké sur le serveur

RF2E3KMJH–Pirate avec loupe essayer de lire des informations illégalement protégées stocké sur le serveur

RF2E32NAK–Groupe de serveurs protégé par une sphère de verre. Concept de sécurité Internet. Fond cyan

RF2E32NWF–Pirate avec loupe essayer de lire des informations illégalement protégées stocké sur le serveur

RF2E4JKM9–Pirate avec loupe essayer de lire les informations illégalement protégées stockées sur le serveur. Fond cyan

RF2E4JHPB–Pirate avec loupe de lentille essayer de lire les informations illégalement protégées. Fond bleu

RFTXXAD0–Concept de sécurité avec hacker dans un environnement sombre avec le numérique et les effets de réseau

RFTDP34B–Concept de sécurité dans un centre de données avec serveur de base de données. Femme avec la protection contre les attaques de pirates informatiques

RFW3C2WM–Businessman travaille dans un centre de données avec serveur de base de données et les effets de réseau.

Résultats de la recherche pour Sécurité de l'information les photos et les images (97)

Page 1 sur 1