Cyber attack Photos Stock & Des Images

(100,147)Filtres rapides :

Cyber attack Photos Stock & Des Images

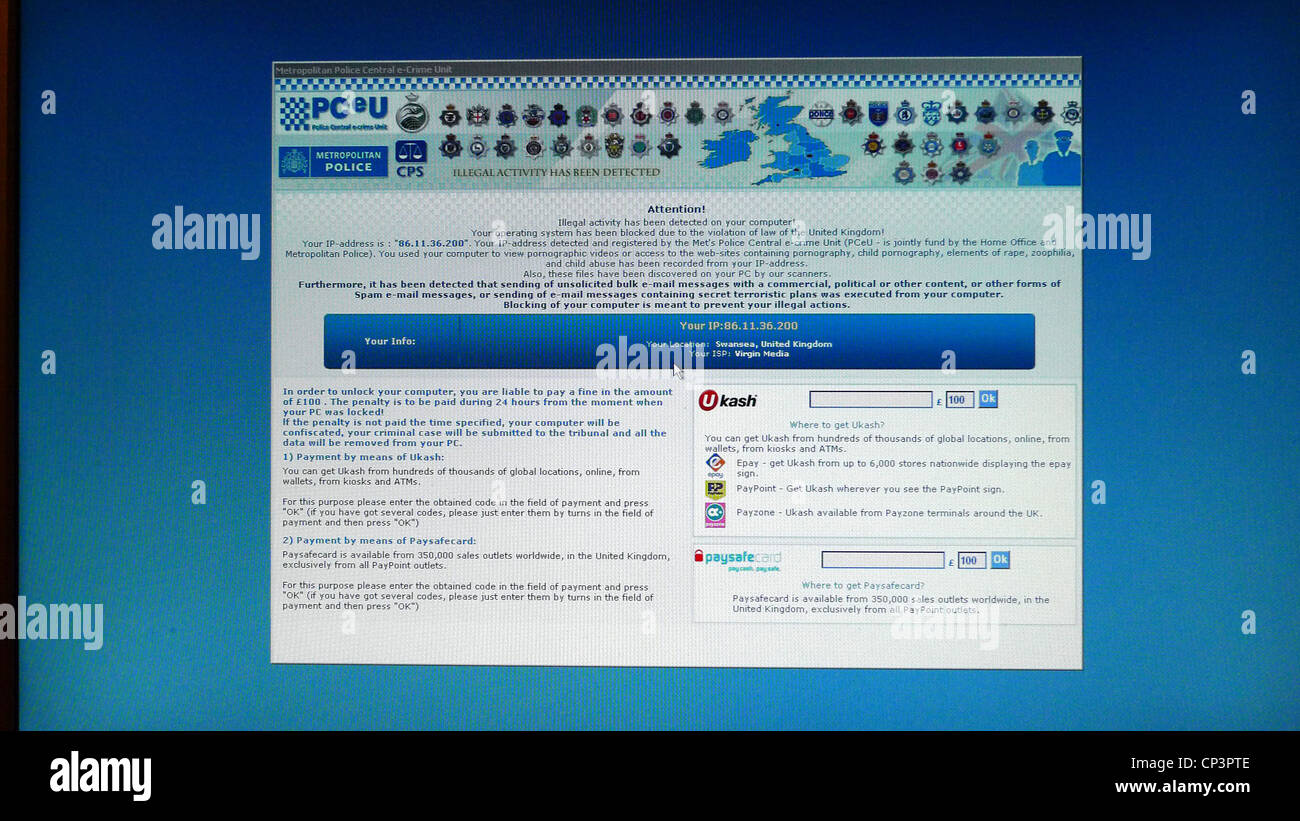

RMB3M1GJ–La cyber-sécurité - phishing - Faux site bancaire cyber-attaque est bloquée à l'aide de logiciels de sécurité en ligne

RFJ4HKA2–Hands holding signs protestaient contre une cyber-attaque informatique à l'extérieur de la Maison du Parlement à Westminster Palace à Londres, Royaume-Uni

RF2JEW6PN–Cyberattaque sur écran d'ordinateur. Cyber-attaque, violation de sécurité et pirate russe résumé concept 3D avec effet de glitch. Homme tapant le clavier.

RFMA96A2–Parution du modèle. Cyber-attaque, conceptual image. Si vous avez besoin de Hacker quelqu'un programme d'ordinateur.

RFKCC9PW–Young businesswoman working in lunettes virtuelle, sélectionnez l'icône Sécurité Hippa sur l'écran virtuel,

RF2DTA8D0–La main d'une personne utilisant une clé USB. Concept de protection des informations cybernétiques. Mise au point de sélection USB.

RFBGFJ0P–Les mots d'une attaque cybernétique révèle dans le code machine de l'ordinateur à travers une loupe

RFM4AHH2–Menace à la sécurité informatique et d'attaque concept. De nombres binaires 0 et 1 sur l'écran du portable. Reflet de hacker la main dans le moniteur de l'ordinateur.

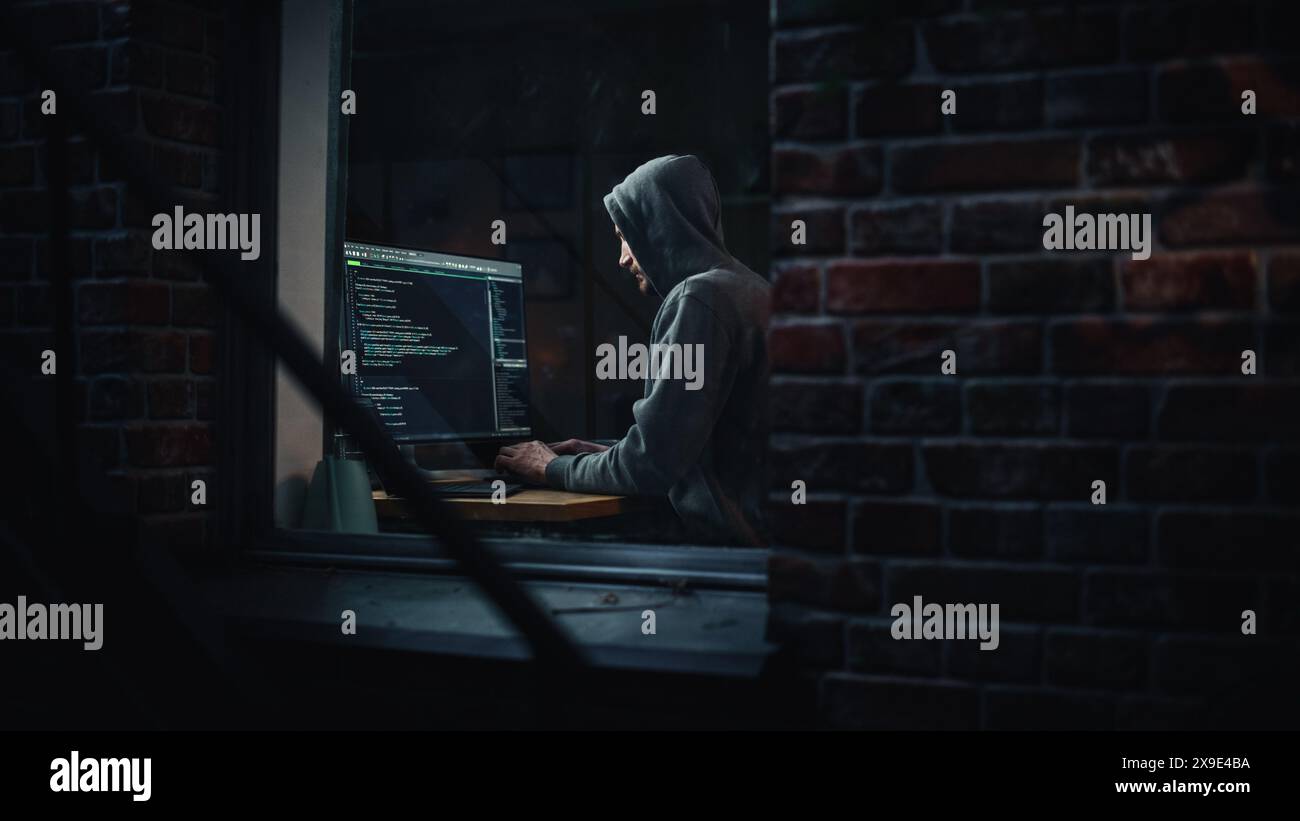

RF2X9E4BA–Appartement de nuit : Hacker masculin maléfique portant un sweat à capuche pénètre dans la salle du serveur de données, attaque DDOS, programme de phishing, malware. Darknet Cyber crime concept. Vue de l'extérieur dans la fenêtre.

RF2K217W6–Pirate travaillant sur pc portable confidentialité données decript, cyber sécurité piratage attaque

RF2J21BNW–Anonyme Hacker commet la cybercriminalité avec ordinateur portable en main. Une hache est retenue pour symboliser l'intrusion de force de systèmes INFORMATIQUES pour exploiter.

RF2AP62X7–Hacker en utilisant l'ordinateur portable. Beaucoup de chiffres sur l'écran de l'ordinateur.

RF2HK4R6K–hameçonnage et cybercriminalité. crochet de pêche sur le clavier de l'ordinateur. espace de copie

RF2RR4703–Un pirate informatique cagoulé travaille sur une cyberattaque avec un ordinateur portable, sur un fond de code informatique de style matriciel où un crâne peut être vu. Cybercrimes.

RFTAD8K6–Cyber-criminalité mondiale, illustrant le globe de verre avec nous les réflexions d'un cyber-attaque infectés

RF2XCTJP0–Les mains d'une personne tapent sur un ordinateur portable affichant un code de pirate informatique, mettant en évidence les problèmes de cybersécurité, les menaces à la vie privée et les processus de serveur. Un cyber

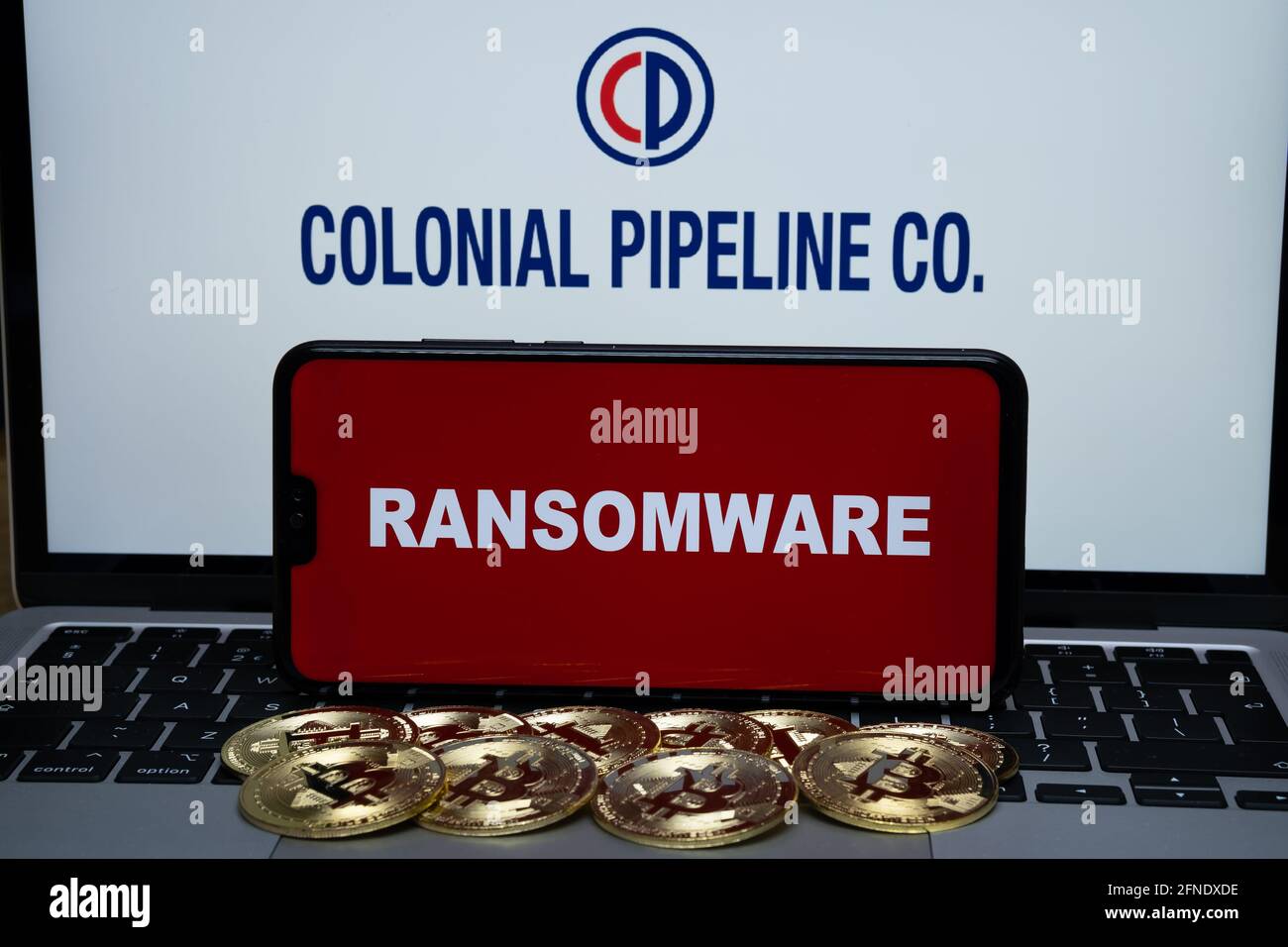

RF2FNDXDE–Colonial Pipeline Co logo sur l'arrière-plan flou et le mot RANSOMWARE sur le smartphone à l'avant. Stafford, Royaume-Uni, 16 mai 2021.

RFW2M89A–Personne à capuchon sans visage méconnaissable à l'aide de téléphone mobile, le vol d'identité et le crime de la technologie concept, selective focus on corps. hacking un smartphone

RF2WN0KYA–Viersen, Allemagne - 9 janvier. 2024 : écran de smartphone avec symbole de masque anonyme sur le clavier de l'ordinateur comme cyberattaque et concept de piratage

RFT426W7–Hacker avec masque rougeoyants rouges derrière notebook pc portable en face de la source bleue en arrière-plan de code binaire internet cyber hack attack computer concept

RF2NH1JJX–Attaque de hacker sur l'ordinateur. Texte d'avertissement sur le PC que vous avez été piraté

RF2H141DC–Écrivain dactylographiant ordinateur clavier moderne écrivant roman dans la maison de soirée étouffée lumière.Travail à distance ou indépendant ou bureau à domicile dans un quartier international

RF2WTR7T1–Un concept de sécurité contre la fraude en ligne et la cybercriminalité avec un téléphone intelligent, un cadenas à combinaison et les mots fraude en ligne et cybercriminalité

RF2TC7WE1–Cybersécurité et cybercriminalité, alerte d'avertissement de piratage du système sur ordinateur portable, cyberattaque sur le réseau informatique, virus, spyware, Malware ou logiciel malveillant,

RMDR76GB–Clavier de l'ordinateur avec des lettres décrivant les travaux et n'aiment pas Scam isolé sur un bouton Fond Studio blanc

RM2H2KEJW–Image symbolique cyber-attaque, crime informatique, cybercriminalité, hackers informatiques attaquent un réseau, un ordinateur, une infrastructure INFORMATIQUE

RF2RYFN5K–Concept de protection de la sécurité informatique. Protection contre les cyber-attaques. Icône de cadenas fermé sur le bloc en bois du clavier de l'ordinateur

RF2ADDAA6–Virus. Attaque de virus informatique concept. Clavier de pc, virus cachés à l'intérieur d'un ordinateur. Clavier se cache un virus. Attaque de Hacker. Antivirus.

RF2G7P1N8–Programmeur codeur hacker codant cyber attaque réseau informatique sécurité de protection des informations

RF2XJN53F–Menace de sécurité. Impact sur la défense. Résistez à l'attaque. Cybersécurité des informations personnelles.

RF2T38KC7–Image rapprochée d'un ordinateur portable et d'un hameçon avec DES DONNÉES PERSONNELLES textuelles. Concept d'attaque par hameçonnage

RF2J7AX6G–L'équipe criminelle Hacker utilise l'ordinateur pour organiser des attaques massives contre les violations de données sur les serveurs du gouvernement et des grandes entreprises. Ordinateurs entourés d'une pièce sombre

RF2GA0PM3–Concept de cybersécurité Internet avec verrouillage et clavier en 2022 avec espace de copie.

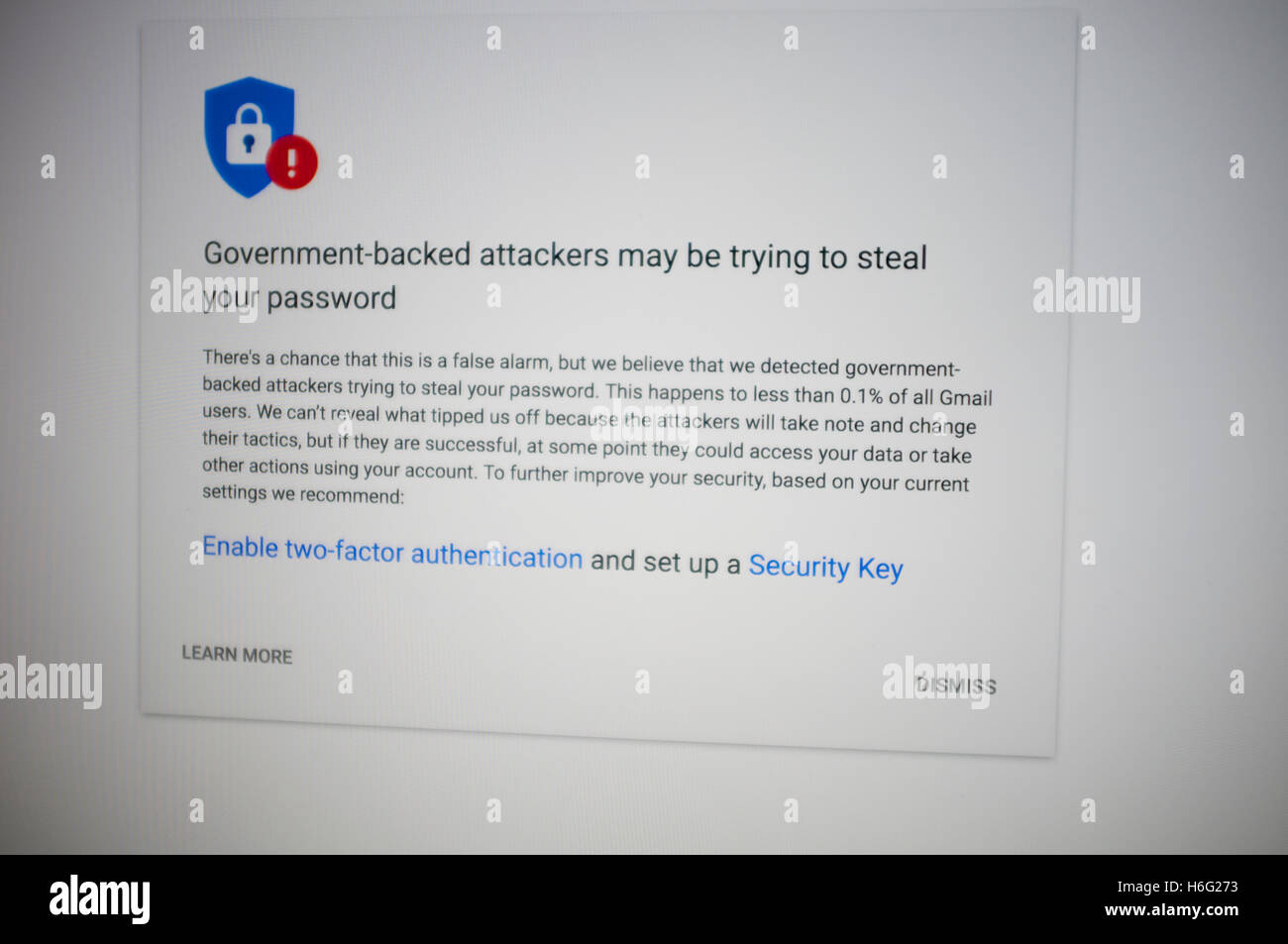

RFKXH4H6–Concept Chipocalypse avec meltdown et spectre menace sur l'écran du portable dans l'espace de bureau.

RF3DA3MKR–Cybersécurité et concept de risque de violation de données. Une personne utilisant un ordinateur portable avec des icônes de cadenas numériques, serrure rouge ouverte symbolisant la violation de données,

RF3D48A3N–Un homme avec son ordinateur portable et avertissement de piratage, détection de connexion non autorisée sur l'interface numérique. Violation de mot de passe, compromission de compte, vol d'identité, cyb

RFP73TJR–Sur le bouton enfoncé avec le doigt de l'écran virtuel global network security world map key lock système de sécurité la technologie numérique monde abstrait s cyber link

RF2FYJFMR–Illustration de la sécurité des informations. Illustration des actifs de l'entreprise à sécuriser et des conditions connexes. Concept de sécurité des informations.

RF2FMEYBG–Icône de protection antivirus à portée de main de l'homme d'affaires utilisant la confidentialité de Cyber Security ou la confidentialité des informations pour bloquer une cyber-attaque. Système de sécurité réseau.

RF2H272FW–Photo en gros plan d'un homme qui a exposé à la cyber-intimidation sur les médias sociaux.

RFHGKYR8–Cyber-attaque avec méconnaissable using tablet computer hacker à capuchon, effet glitch numérique

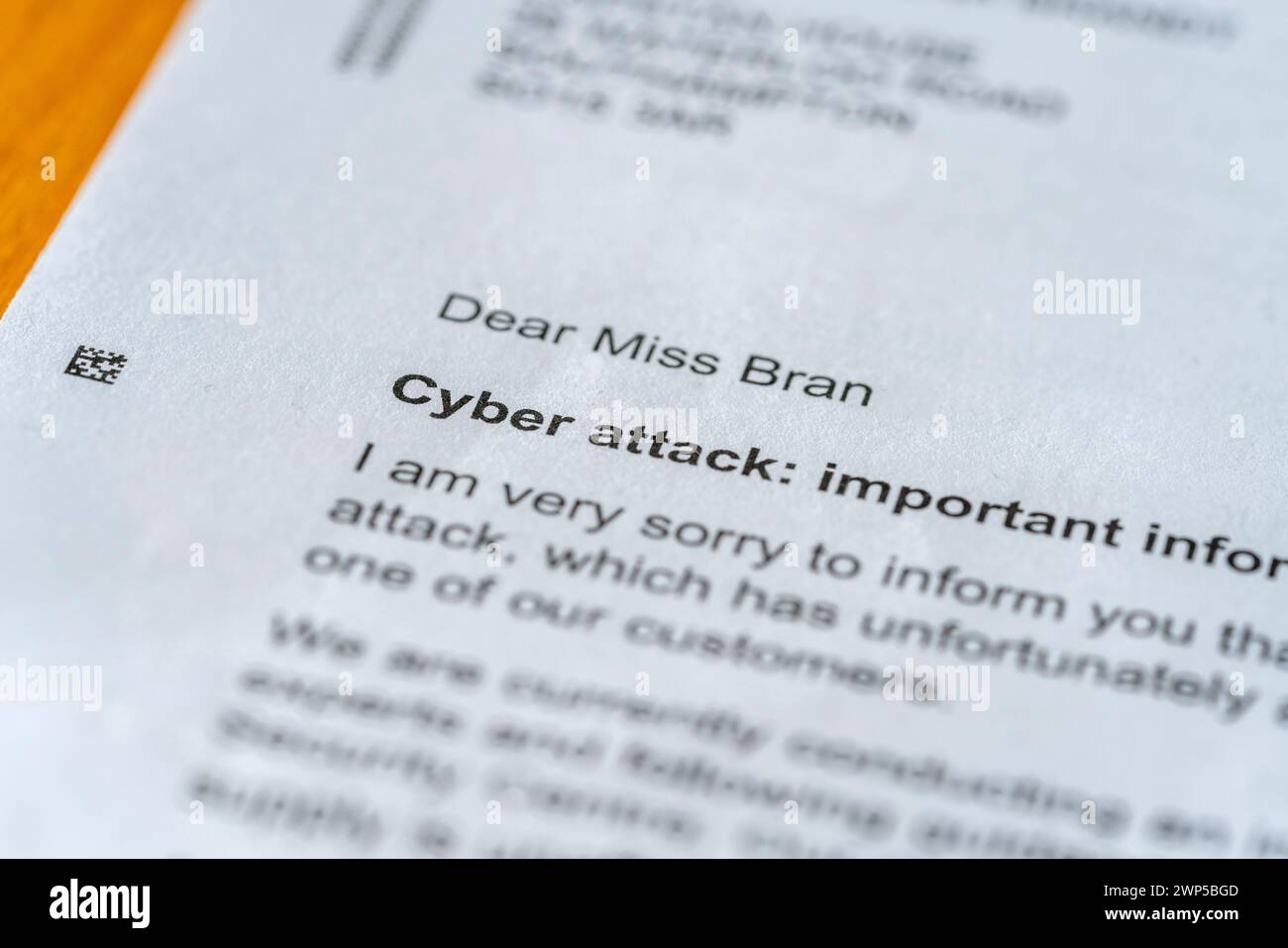

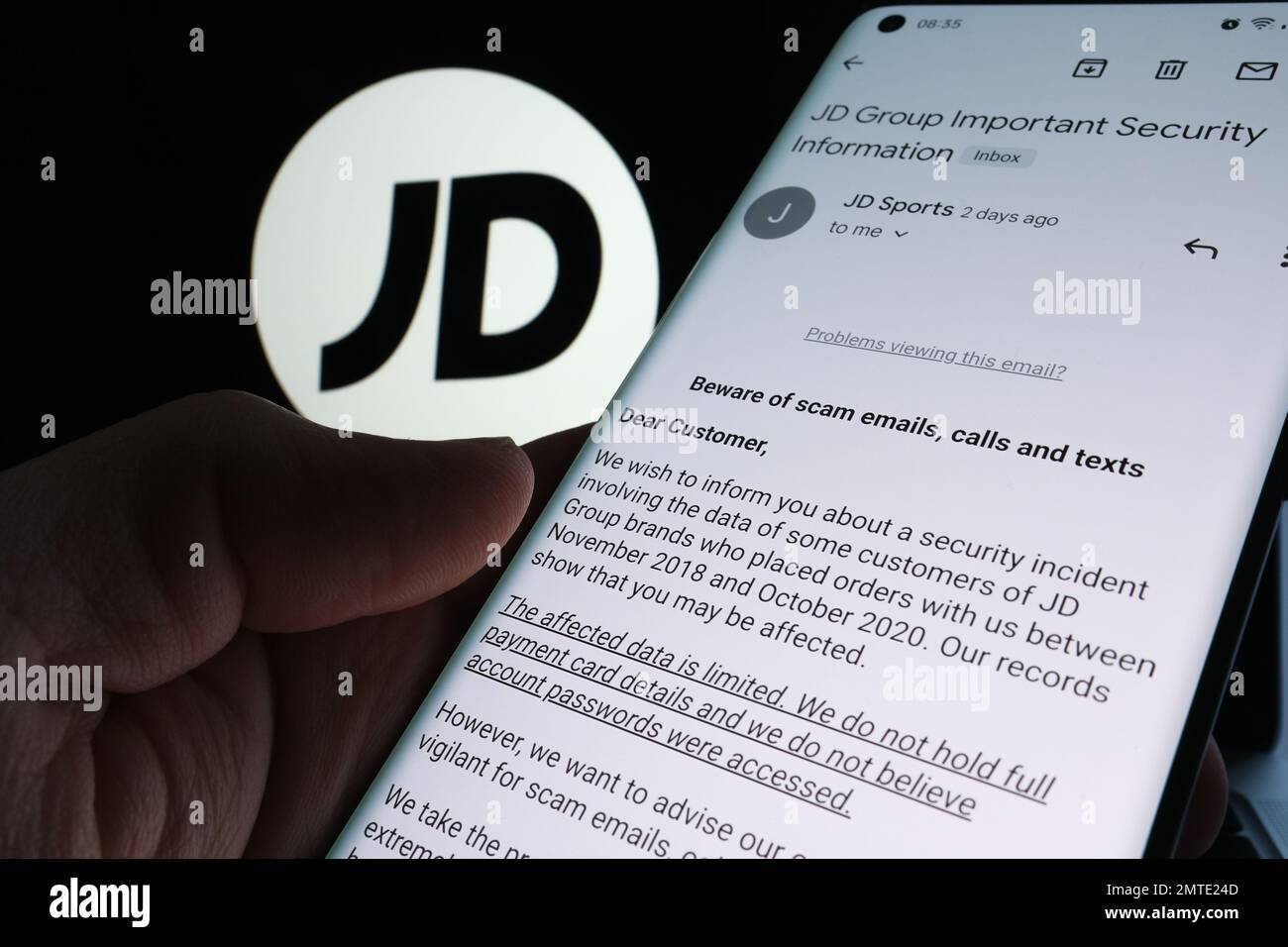

RF2MTE24D–JD Sports envoie par e-mail au client un avertissement concernant les fuites de données et les problèmes de cybersécurité de l'entreprise. E-mail authentique.

RF2RRH2PT–Infecter un ordinateur portable avec un virus informatique via une carte mémoire, attaque de virus informatique, piratage, malware, concept de crime informatique.

RF2JHDYBF–Le mot cyber menaces avec clavier d'ordinateur sur fond jaune. Cyber-attaque et concept de sécurité.

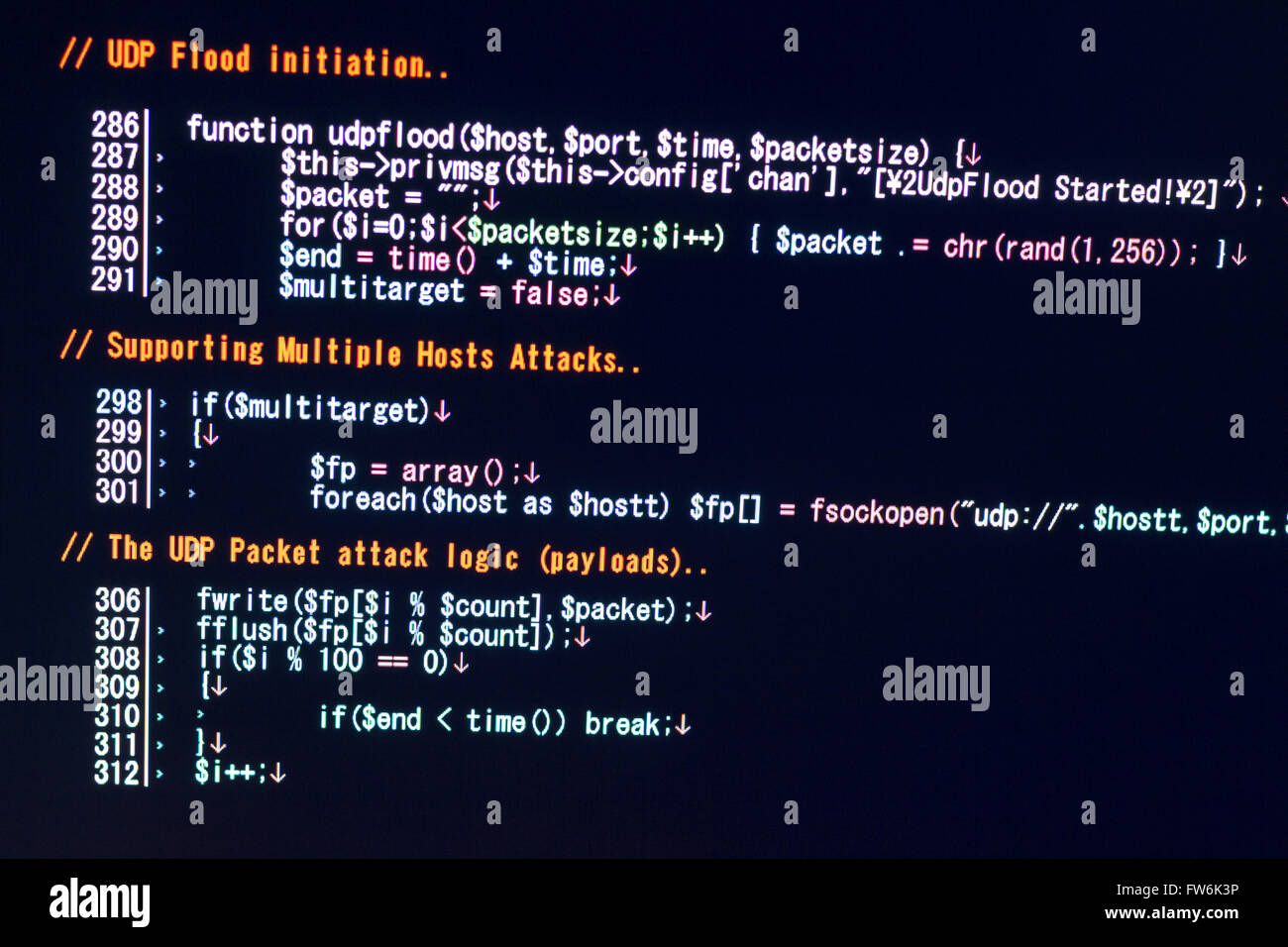

RFKABR2K–Hacker travaille sur un code. code de programmation à l'écran. La criminalité sur internet concept

RMB3KBH4–La cyber-sécurité - phishing - Faux site bancaire cyber-attaque est bloquée à l'aide de logiciels de sécurité en ligne

RFJ4RMRN–Mains tenant des affiches électorales pour protester contre une cyber-attaque de l'ordinateur à l'extérieur de la Maison du Parlement à Westminster Palace à Londres, Royaume-Uni

RF2JEW6RE–Cyberattaque sur écran d'ordinateur. Cyber-attaque, violation de sécurité et pirate russe résumé concept 3D avec effet de glitch. Homme tapant le clavier.

RFMA96A3–Parution du modèle. Cyber-attaque, conceptual image. Si vous avez besoin de Hacker quelqu'un programme d'ordinateur.

RFF1N9C3–Un hacker en lunettes, gants en cuir noir et le capot face Closeup. Lunettes de soleil en raison de clavier d'ordinateur. Thème cyber-attaque.

RFKCC9TE–Young businesswoman working in lunettes virtuelle, sélectionnez l'icône Sécurité Hippa sur l'écran virtuel,

RF2DTA8R7–La main d'une personne utilisant une clé USB. Concept de protection des informations cybernétiques. Mise au point de sélection USB.