Moniteurs de crack Photos Stock & Des Images

(62)Filtres rapides :

Moniteurs de crack Photos Stock & Des Images

RMT13BTM–Vue générale d'une machine pour le suivi et l'affaissement de la structure de l'édifice des capacités de surveillance du mouvement, représenté sur une fissure dans un mur. Londres, Royaume-Uni.

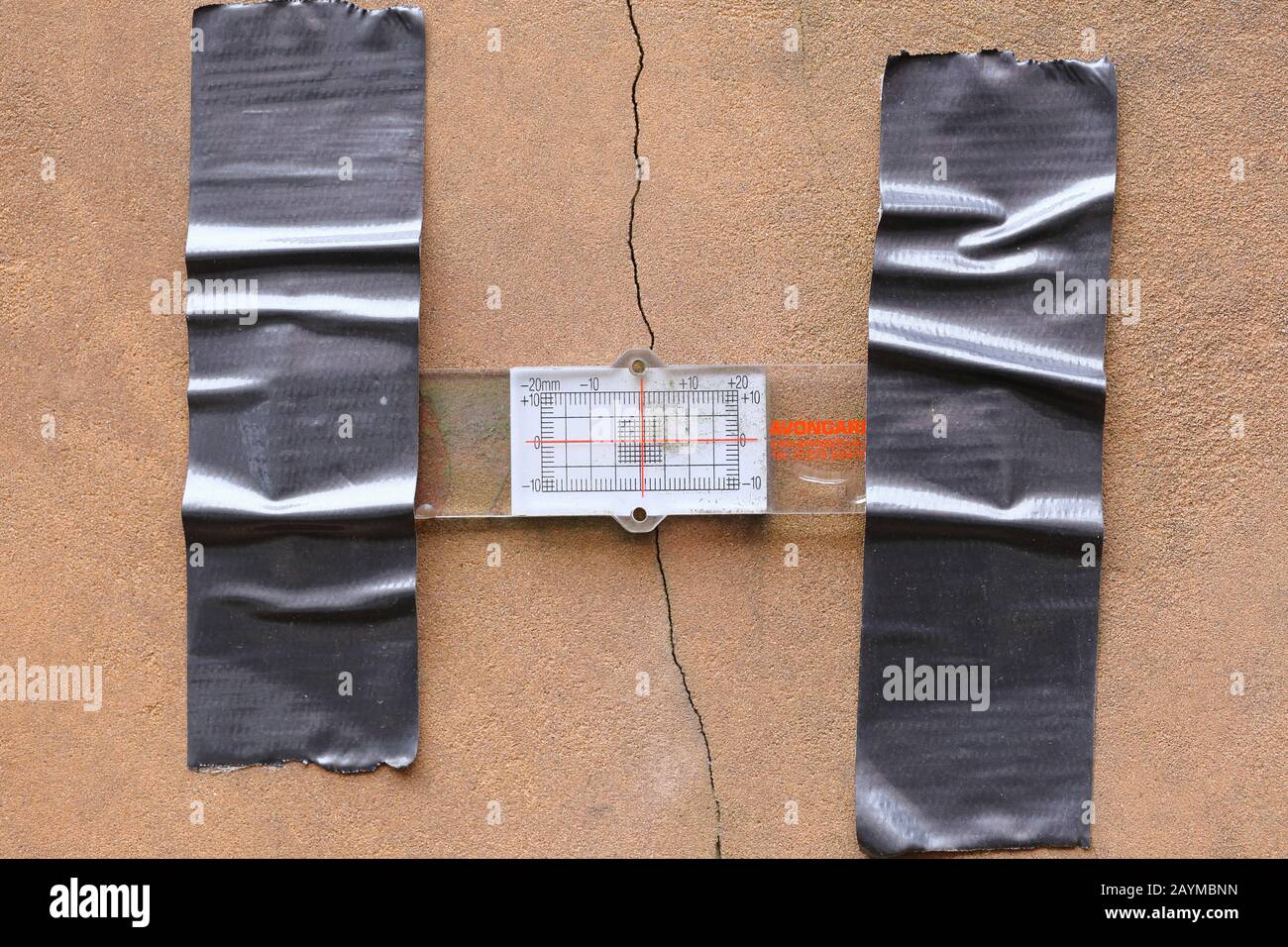

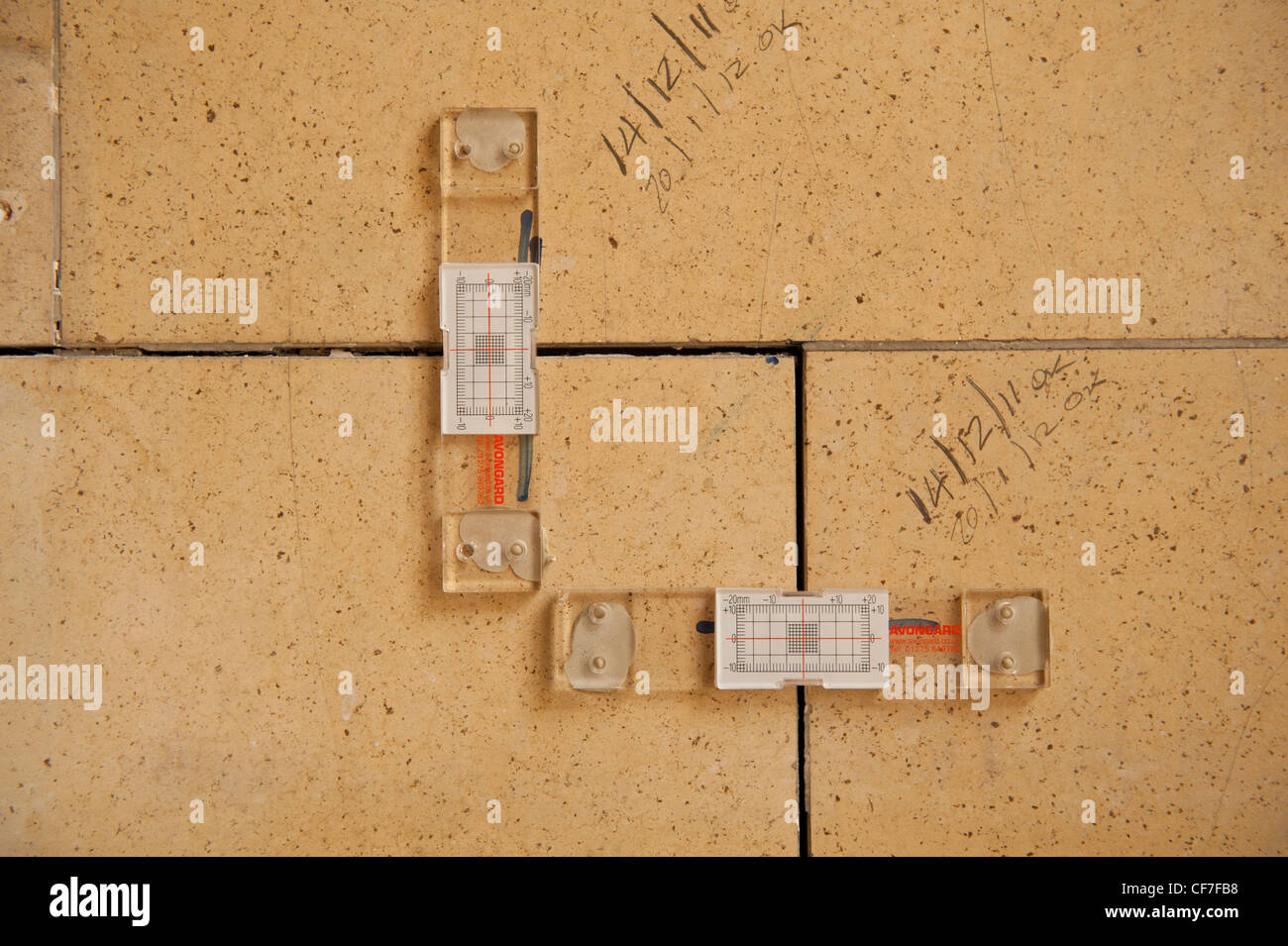

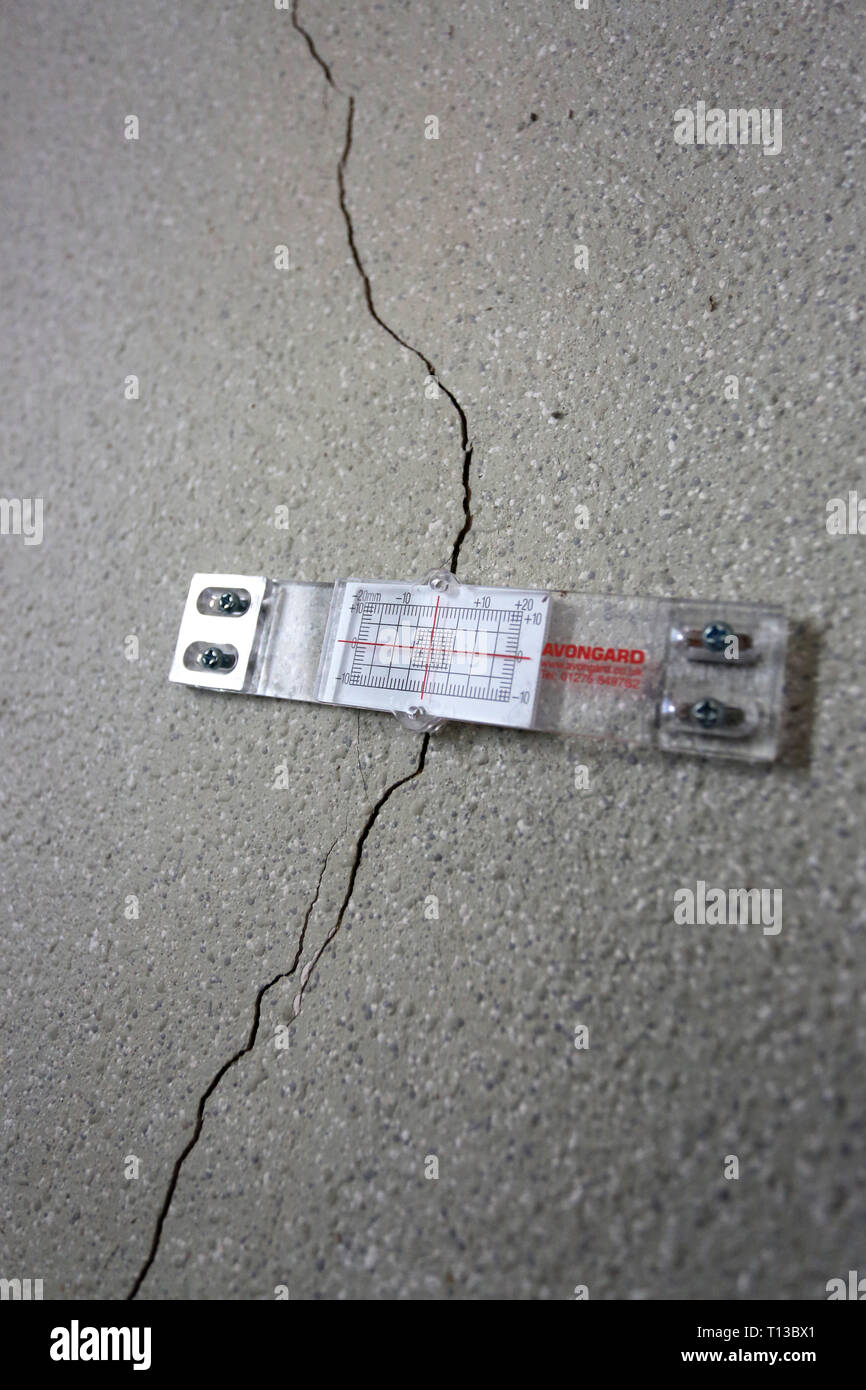

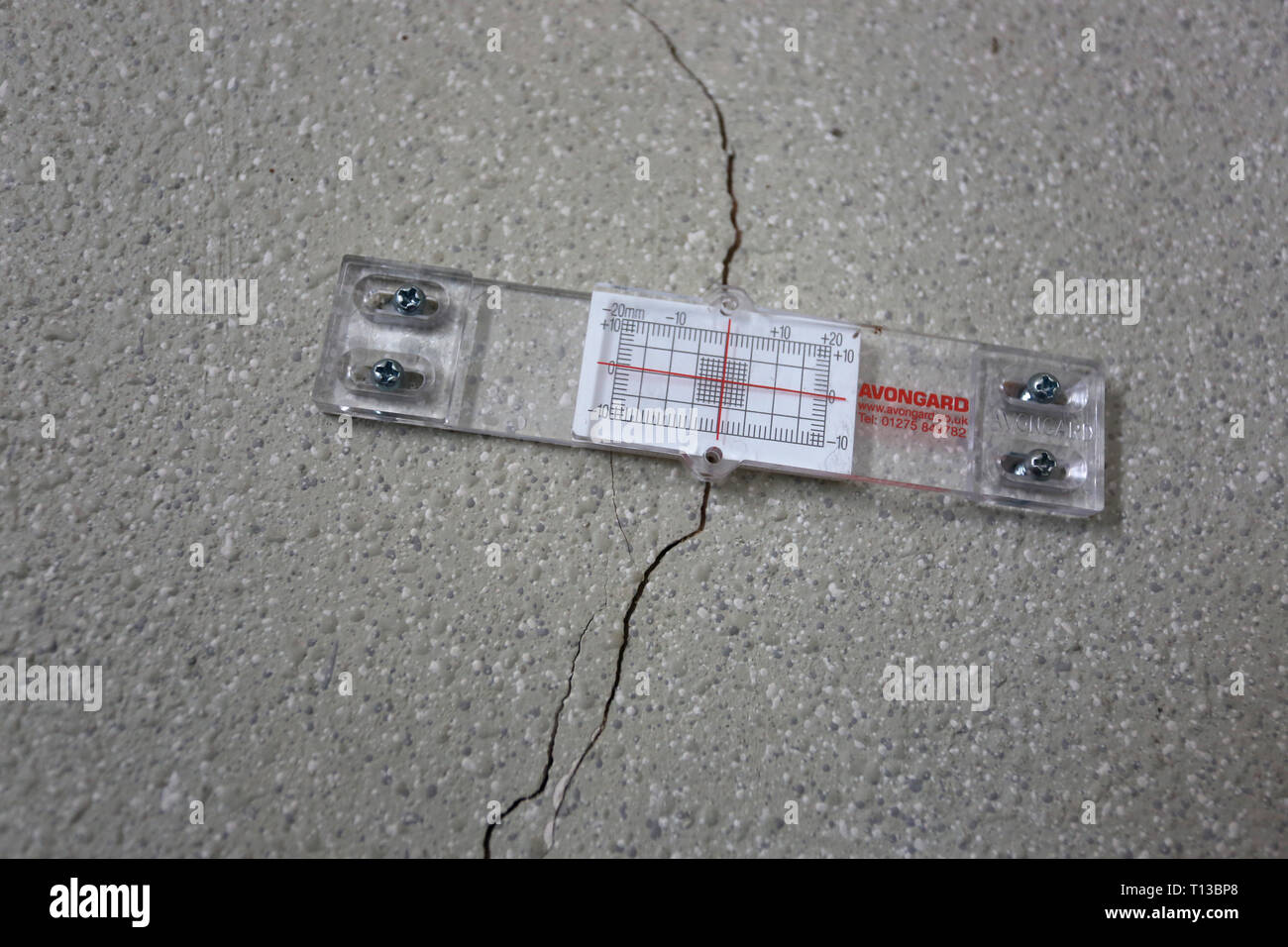

RMCF7FB8–Avongard "Tell-Tale moniteurs" fixé au mur pour mesurer la quantité d'une fissure se développe au fil du temps de surveillance de fissures structurelles

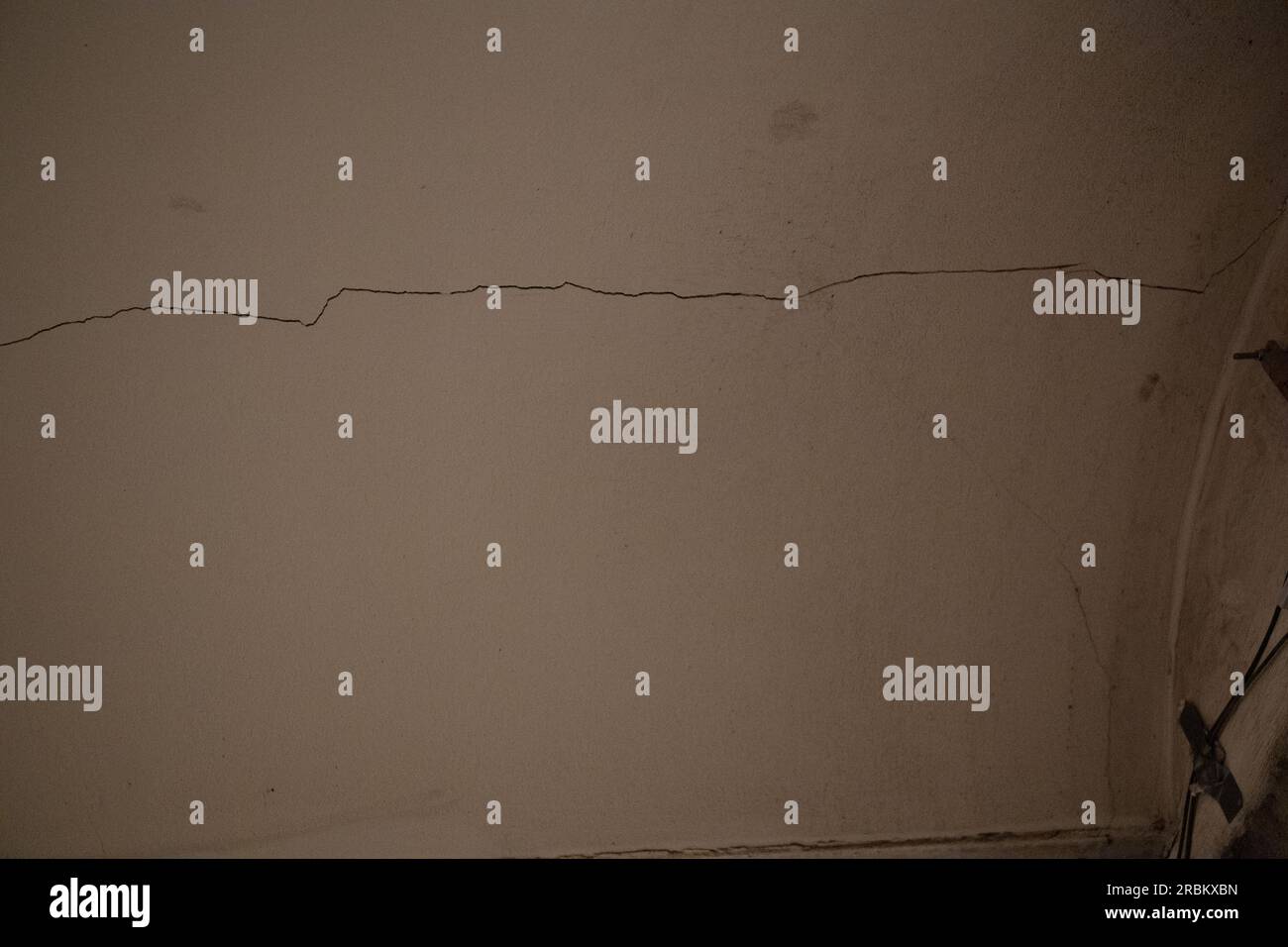

RM2RBKXBN–Berlin, Allemagne. 10 juillet 2023. Lors d'un événement de presse, une longue fissure peut être vue dans le tunnel du chantier U2 à Alexanderplatz. Il surveille si des décalages se produisent dans la paroi du tunnel. Après les vacances d’été, les trains devraient circuler à nouveau dans le tunnel fermé, crédit : Paul Zinken/dpa/Alamy Live News

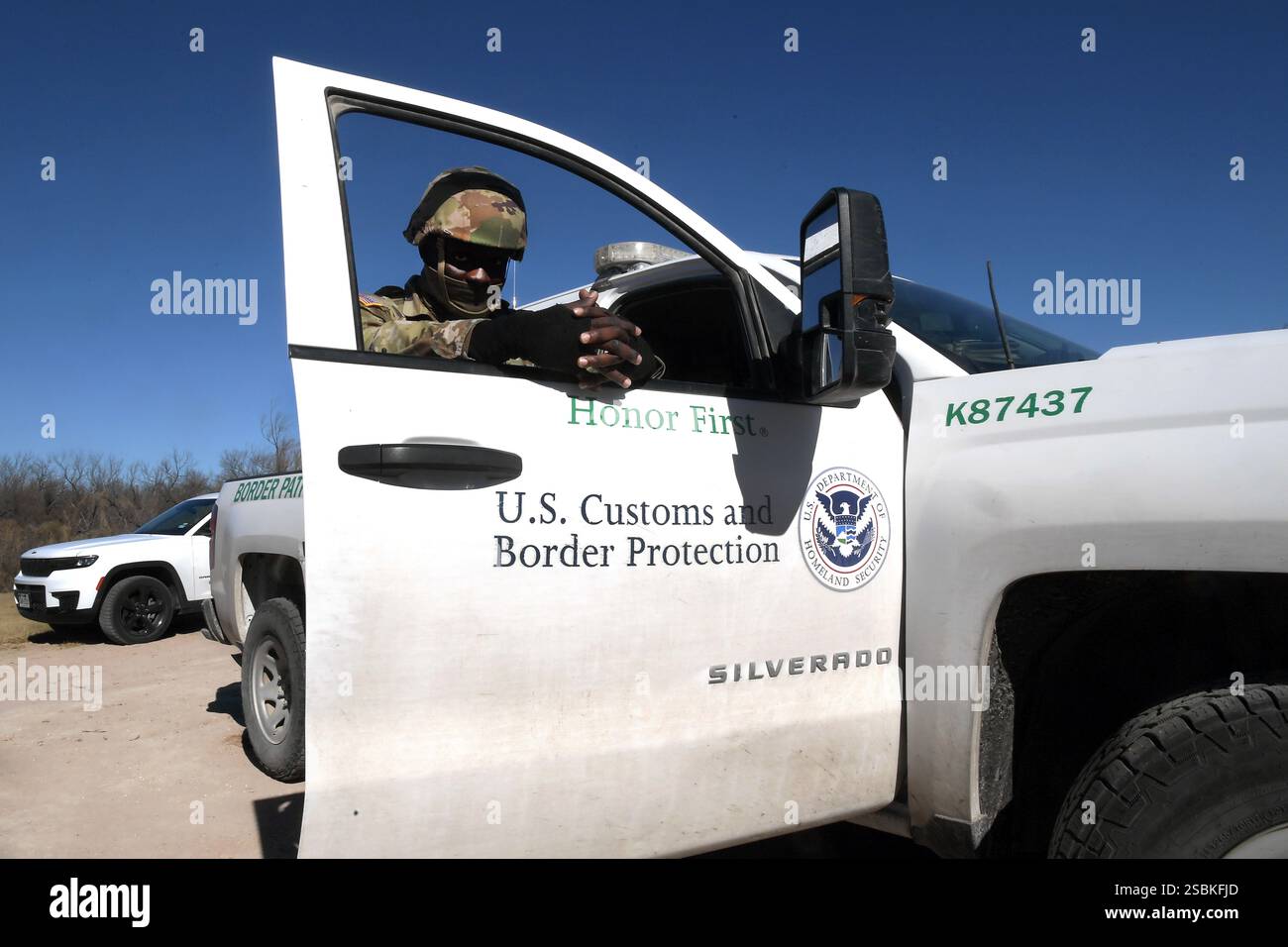

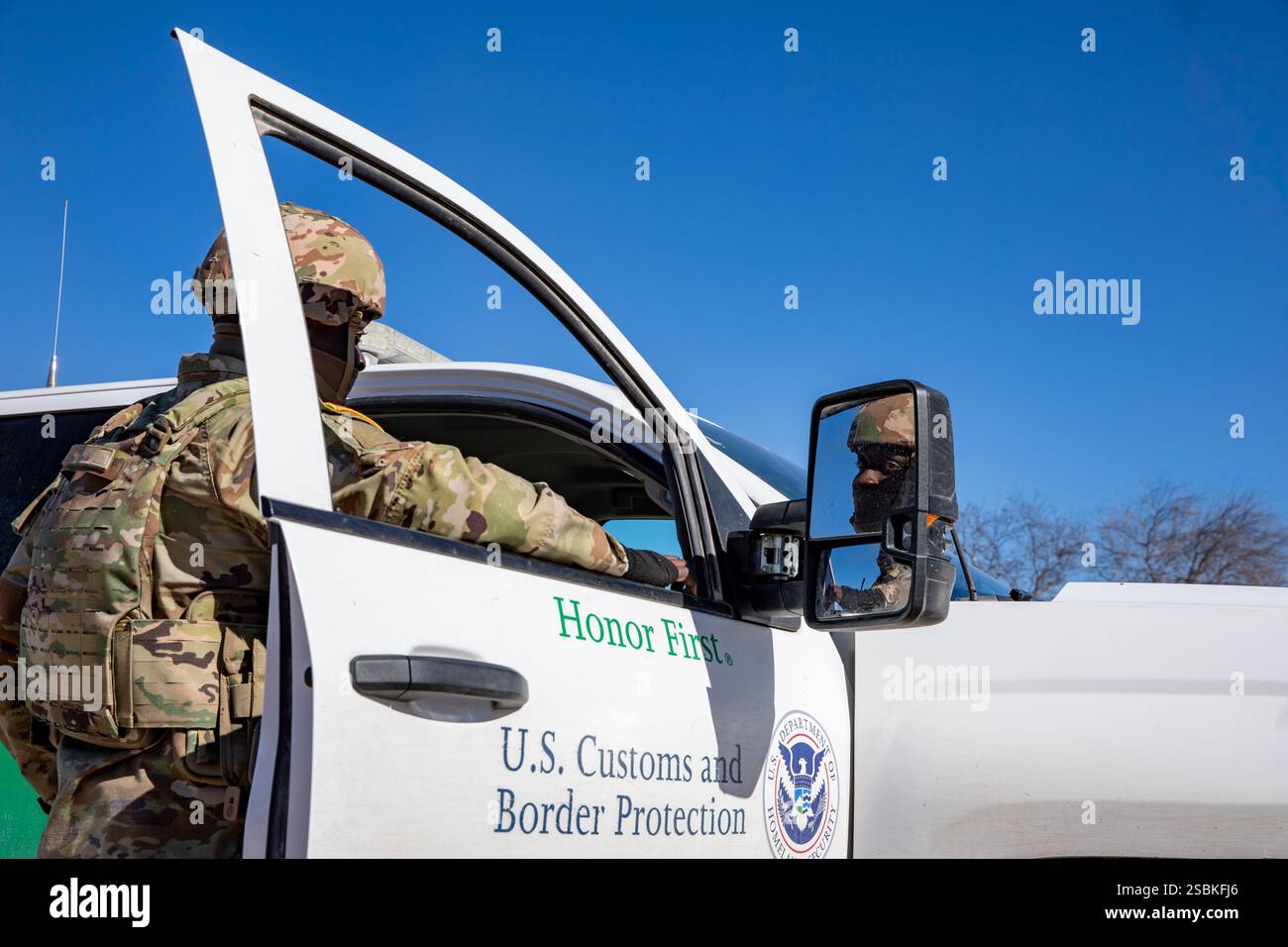

RF2SBKFR3–Un soldat américain, affecté à la 346e compagnie de police militaire, au 530e bataillon de police militaire, à la 300e brigade de police militaire, surveille la barrière près de Socorro, Texas, le 1er février 2025. Le U.S. Northern Command travaille en collaboration avec le Département de la sécurité intérieure pour renforcer les douanes américaines et la protection des frontières le long de la frontière sud avec des forces militaires supplémentaires. Ce déploiement initial de plus de 1 600 personnes en service actif porte le total des forces militaires du titre 10 le long de la frontière à près de 4 000 personnes. (Photo de l'armée américaine par le sergent Caleb Woodburn)

RF2WAWMH1–surveiller les variations de largeur de fissure approches pour surveiller les dommages structurels causés par les mouvements du sol ciment de mur au rebord de fenêtre par affaissement de

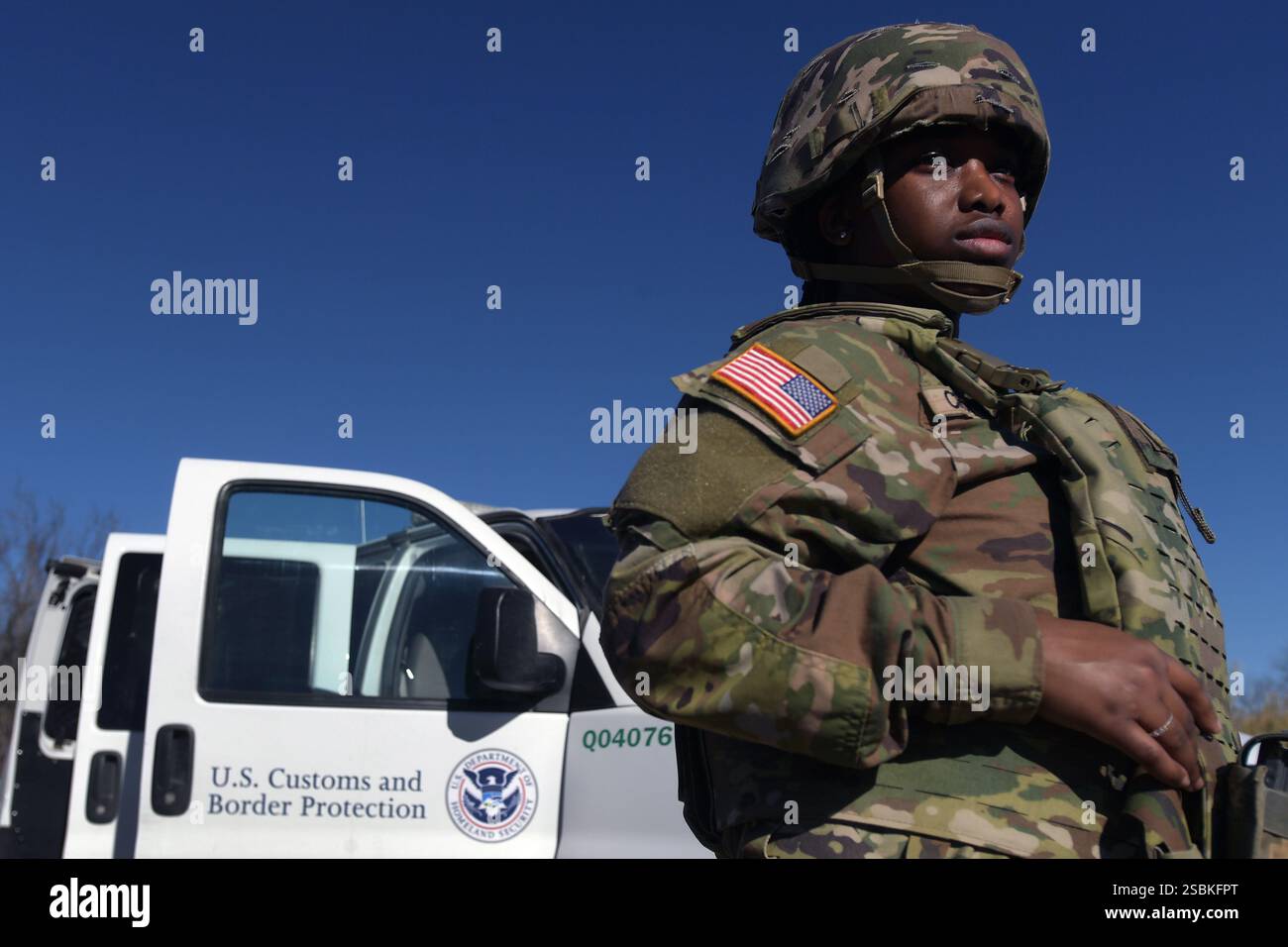

RF2SBKFPT–Un soldat américain de la 877e compagnie du génie, de la Garde nationale de l'armée de Géorgie, surveille une zone le long de la frontière sud à Del Rio, Texas, janvier 31, 2025. Le U.S. Northern Command travaille en collaboration avec le Département de la sécurité intérieure pour renforcer les douanes américaines et la protection des frontières le long de la frontière sud avec des forces militaires supplémentaires. Ce déploiement initial de 1 600 membres du personnel en service actif porte le total des forces militaires du titre 10 le long de la frontière à près de 4 000 personnes. (Photo de l'armée américaine par le Sgt. 1re classe Jon Soucy)

RF2SBKFJD–Un soldat américain de la 877th Engineer Company, la Garde nationale de l'armée de Géorgie surveille une zone le long de la frontière sud à Del Rio, Texas, à l'appui de la patrouille frontalière des États-Unis et du commandement nord des États-Unis, janvier 31, 2025. USNORTHCOM collabore avec le Département de la sécurité intérieure pour renforcer les douanes et la protection des frontières américaines le long de la frontière sud avec des forces militaires supplémentaires. Ce déploiement initial de 1 600 membres du personnel en service actif porte le total des forces militaires du titre 10 le long de la frontière à près de 4 000 personnes. (Photo de l'armée américaine par le Sgt. 1re classe Jon Soucy)

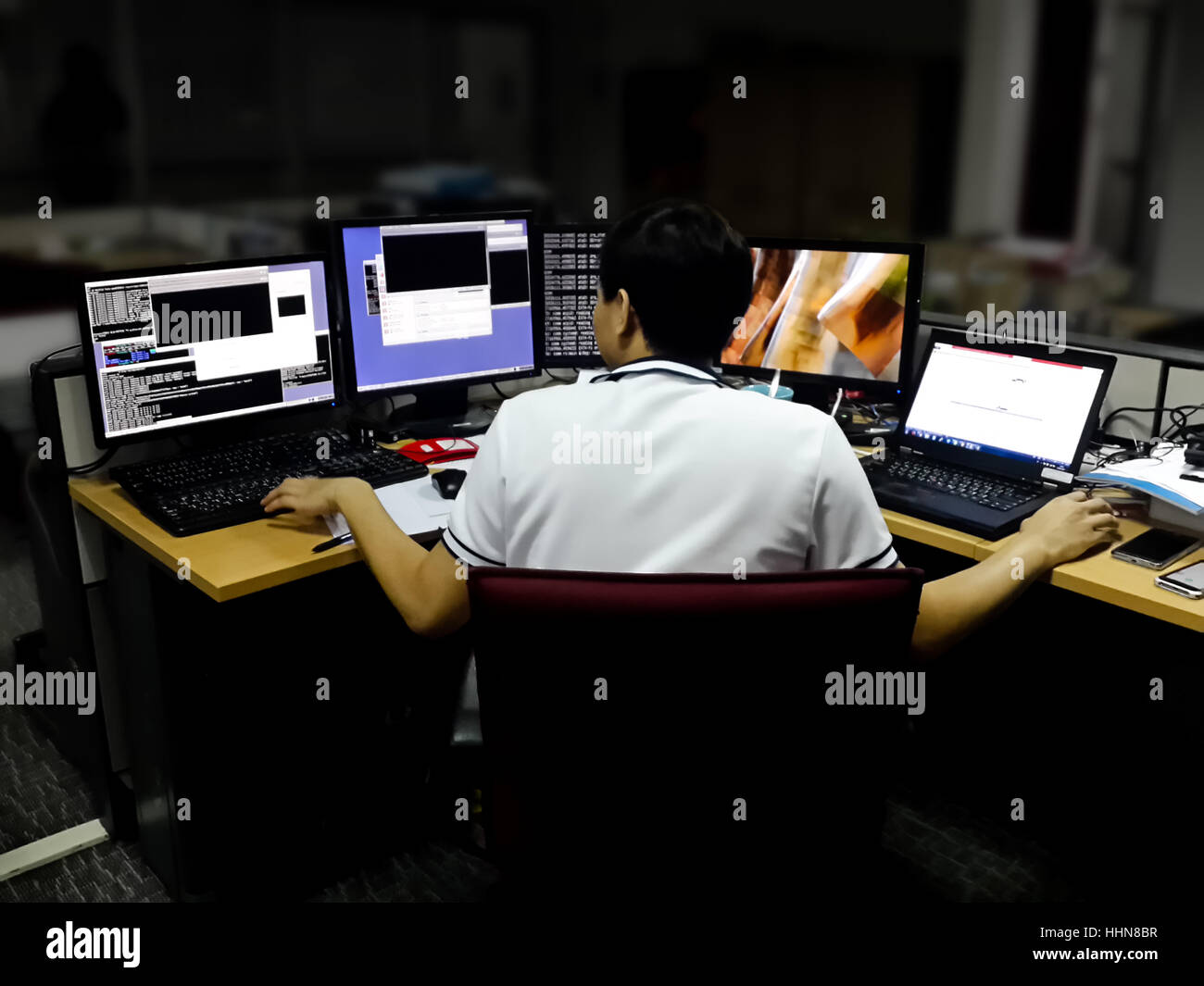

RF2SBKFJ2–Un soldat américain de la 277e compagnie de maintenance de soutien, de la Garde nationale de l'armée de Géorgie, surveille les flux de surveillance en direct à une station de surveillance à Del Rio, au Texas, à l'appui de la patrouille frontalière américaine et du commandement nord américain, janvier 31, 2025. Le U.S. Northern Command travaille en collaboration avec le Département de la sécurité intérieure pour renforcer les douanes américaines et la protection des frontières le long de la frontière sud avec des forces militaires supplémentaires. Ce déploiement initial de 1 600 membres du personnel en service actif porte le total des forces militaires du titre 10 le long de la frontière à près de 4 000 personnes. (Photo de la Garde nationale de l'armée américaine

RF3DCYECE–Poznan, Pologne - 2 novembre 2025 : la main utilise un smartphone pour parcourir de nouveaux moniteurs en ligne, soulignant le remplacement urgent d'un écran d'ordinateur fissuré fo

RMD4B785–Une nouvelle fissure a été découverte le long de la plate-forme glaciaire du glacier de Pine Island, ce qui soulève des inquiétudes quant aux changements potentiels du débit de glace et à l’élévation du niveau de la mer dans le monde. L'équipe de la NASA chargée de l'opération IceBridge surveille ces développements par le biais de relevés aériens.

RMT13BX1–Vue générale d'une machine pour le suivi et l'affaissement de la structure de l'édifice des capacités de surveillance du mouvement, représenté sur une fissure dans un mur. Londres, Royaume-Uni.

RF3A06PTR–Pirate à capuche créant des crack piratants pour les sorties de logiciels et de jeux vidéo dans le bunker. Programmeur malhonnête dépassant les mesures anti-sabotage mises en œuvre par les entreprises pour protéger leurs produits, caméra A.

RFHHN8BR–Asian male ingénieur réseau travaillant sur plusieurs moniteurs avec une main sur le clavier tandis que l'autre sur la souris de bureau bureau

RM3AEFMYB–01 janv. 1997 ; New York, NY, États-Unis ; un officier de la Manhattan North Strategic Narcotics Squad surveille l'opération d'achat et de destruction en cours à East Harlem. Toutes les boîtes de dialogue sont enregistrées pour une utilisation ultérieure au tribunal. . (Crédit image : Rob Schoenbaum/ZUMAPRESS.com)

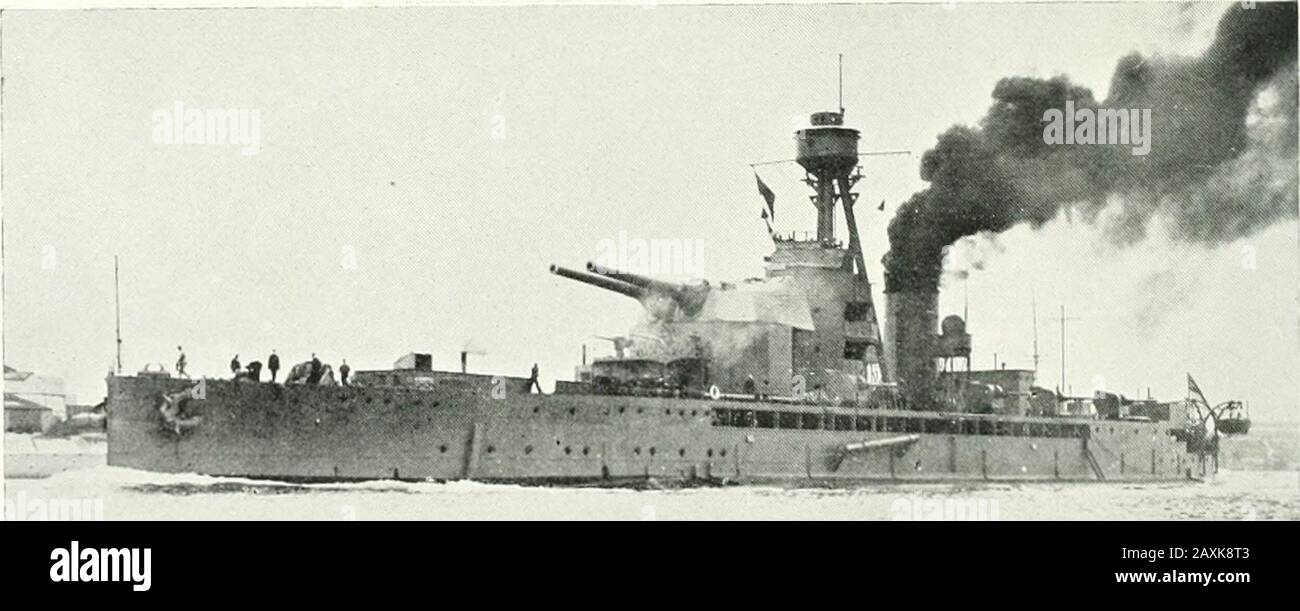

RM2AXK8T3–Navires de la Marine royale . Erebus. 95. Terreur. 96 SURVEILLE la classe TERRORISTE (2 navires), le programme de guerre d'urgence EREBUS, LA TERREUR Dans ces deux navires le défaut principal des moniteurs précédents a été surmonté en leur donnant des lignes plus fines et une puissance de cheval accrue, avec pour résultat que bien que seulement conçu pour 12 noeuds ils ont prouvé cabablede 14 noeuds en service. De toutes façons, ils ont été les plus couronnés de succès et tout à fait les bateaux de crack de la DoverPatrol. Bien que du même type général que le Soult les plaquettes thermoformées ne sont pas transportées jusqu'aux extrémités et elles sont 50 pieds plus longues, tandis que l'ajout d'un tru d'arc

RF2SBKFJ6–Un soldat américain de la 877th Engineer Company, de la Garde nationale de l'armée de Géorgie, surveille l'activité le long de la frontière sud à partir d'un véhicule américain des douanes et de la protection des frontières près de Del Rio, Texas, janvier 31, 2025. Le U.S. Northern Command travaille en collaboration avec le Département de la sécurité intérieure pour renforcer les douanes américaines et la protection des frontières le long de la frontière sud avec des forces militaires supplémentaires. Ce déploiement initial de plus de 1 600 personnes en service actif porte le total des forces militaires du titre 10 le long de la frontière à près de 4 000 personnes. (Photo de la Garde nationale de l'armée américaine par le Sgt. 1re classe Chri

RMT13BP8–Vue générale d'une machine pour le suivi et l'affaissement de la structure de l'édifice des capacités de surveillance du mouvement, représenté sur une fissure dans un mur. Londres, Royaume-Uni.

RF3A1539D–Pirate à capuche créant des crack piratants pour les sorties de logiciels et de jeux vidéo dans le bunker. Programmeur malhonnête dépassant les mesures anti-sabotage mises en œuvre par les entreprises pour protéger leurs produits, caméra B.

RFHHN8B6–Asian male ingénieur réseau travaillant sur plusieurs moniteurs avec une main sur le clavier tandis que l'autre sur la souris de bureau bureau isolé sur bac blanc

RMT13BN2–Vue générale d'une machine pour le suivi et l'affaissement de la structure de l'édifice des capacités de surveillance du mouvement, représenté sur une fissure dans un mur. Londres, Royaume-Uni.

RF2TBEF18–Hacker asiatique dans une base souterraine dépassant les mesures anti-sabotage mises en place par des entreprises essayant de protéger leurs produits. Cracker essayant de pirater des logiciels et des sorties de jeux vidéo, zoom avant plan

RF2Y0RE06–Les pirates qui quittent leur domicile après avoir essayé toute la journée de pirater des logiciels et des jeux vidéo, contournant les mesures anti-sabotage mises en œuvre par les entreprises qui tentent de protéger leurs produits

RF2XHJAW1–Les pirates informatiques réfléchissent aux moyens de contourner les mesures anti-sabotage mises en œuvre par les entreprises qui tentent de protéger leurs produits. Des crackers essayant de pirater des logiciels et des sorties de jeux vidéo

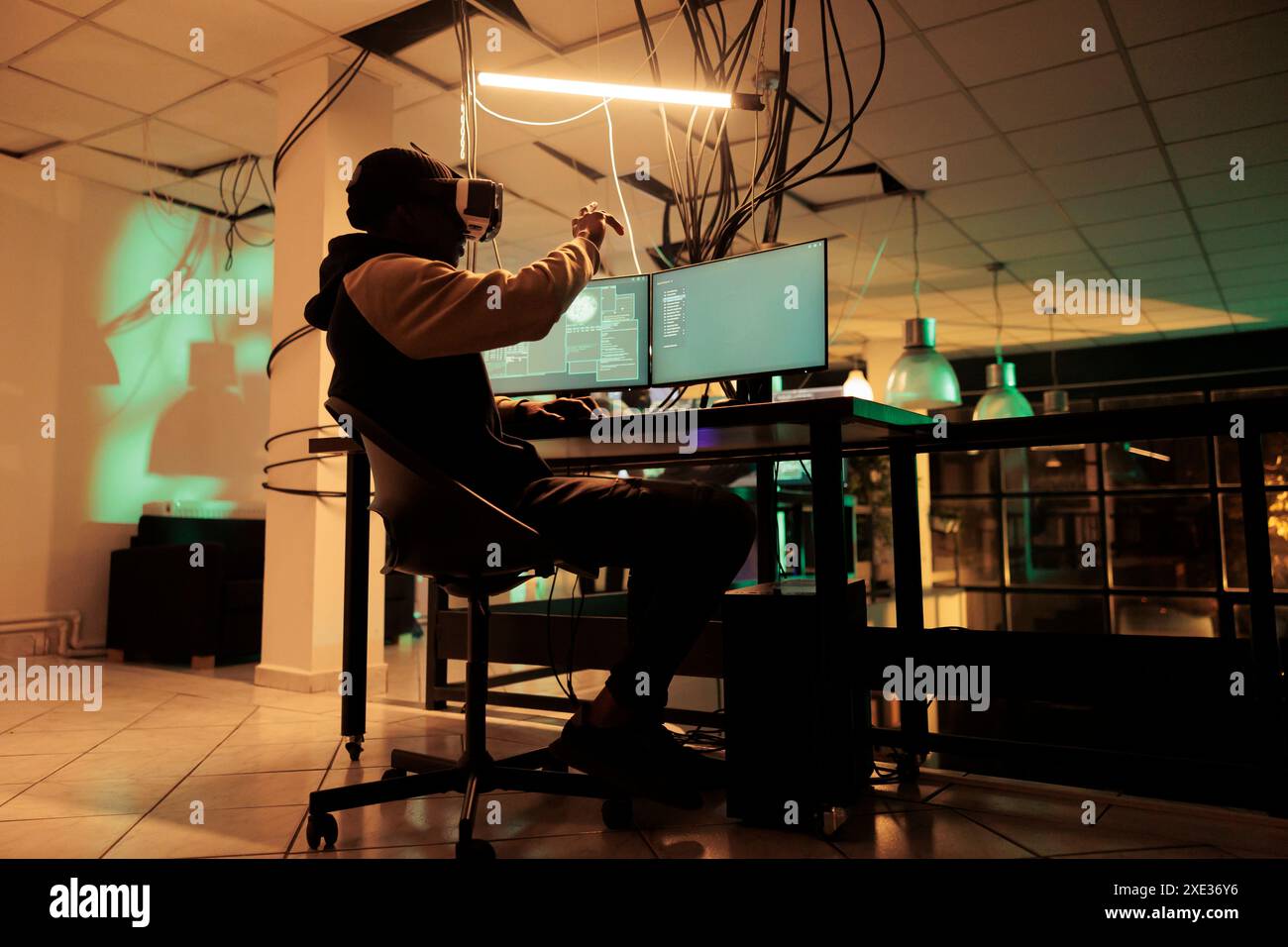

RF2XE36Y6–Criminel en ligne utilisant plusieurs moniteurs et lunettes vr pour craquer le cryptage et voler des mots de passe. Homme essayant de pirater le réseau informatique et le système, travaillant avec un casque de réalité virtuelle.

RF2PM5X51–Espion anonyme utilisant plusieurs moniteurs pour craquer le cryptage, pirater la base de données personnelle et voler des mots de passe. Jeune regardant l'écran avec des codes pour pénétrer dans le réseau de banlieue la nuit.

RF2PM5WA8–Divers groupes de pirates travaillant ensemble pour craquer le serveur, plantant le virus pour voler des données personnelles la nuit. Les jeunes criminels utilisent des moniteurs pour pirater le réseau et le système informatiques.

RF2REF1M9–Voleur asiatique analysant l'alerte de cryptage sur les moniteurs, travaillant pour pénétrer dans le système gouvernemental tard dans la nuit. Jeune personne plantant des logiciels malveillants pour craquer le code de sécurité, voler des mots de passe.

RF3CK21H7–Pirate voyant un message de refus d'accès sur les moniteurs de PC tout en essayant de violer les systèmes de l'entreprise. Programmeur indésirable rejeté lorsqu'il tente d'infiltrer les réseaux d'entreprise, ne parvenant pas à craquer le mot de passe

RF2TBEF8G–Pirate dans une base souterraine cachée capable d'obtenir avec succès passé les mesures anti-sabotage mises en œuvre par les entreprises pour protéger leur logiciel, télécharger crack fini sur SSD, prêt à le vendre en ligne

RF2REAF0N–Cyber criminel travaillant avec des lunettes 3d vr pour craquer le cryptage du pare-feu, en utilisant un casque de réalité virtuelle pour pirater le système gouvernemental. Pirate masculin brisant le réseau avec des logiciels malveillants et des virus.

RF2M6JFC6–Jeune voleur qualifié travaillant avec des lunettes vr pour pirater le cryptage de pare-feu, en utilisant le casque de réalité virtuelle pour briser le système gouvernemental. Hacker masculin brisant le réseau avec des programmes malveillants et des virus.

RF2YMGY9X–Pirate dans la base cachée avec succès passer les mesures anti-sabotage mises en œuvre par les entreprises pour protéger les produits. Logiciel de piratage Cracker et sorties de jeux vidéo, appareil photo B.

RF2XHJAKC–Chef de groupe de pirates informatiques voyous accueillant un nouveau membre dans une base souterraine cachée, prêt à lui apprendre comment passer les mesures anti-sabotage mises en œuvre par les entreprises pour protéger leurs produits

RF2YHWART–Pirate dans la base cachée avec succès passer les mesures anti-sabotage mises en œuvre par les entreprises pour protéger les produits. Logiciel de piratage Cracker et sorties de jeux vidéo, caméra Un appareil photo portable

RF2TBEF54–Les pirates se précipitent pour quitter la base souterraine après avoir entendu des sirènes de police tout en piratant des logiciels. Programmeurs escrocs courant pour échapper aux forces de l'ordre venant les arrêter pour craquer des jeux vidéo