Violation de données Photos Stock & Des Images

(28,067)Filtres rapides :

Violation de données Photos Stock & Des Images

RFR193PW–Violation de sécurité, système d'alerte piraté avec cadenas brisé rouge montrant les données non sécurisé, cyberattaque sous accès vulnérables, mot de passe compromis, vi

RF3CFJN5W–LONDRES - 23 AOÛT 2025 : manifestation devant le ministère de la Défense concernant la politique d'asile afghane et les implications de la violation de données afghanes par le ministère de la Défense

RF2B8D0TY–Concept de phishing, de cyber-sécurité, de violation d'informations en ligne ou de criminalité liée au vol d'identité. Téléphone piraté. Hacker et téléphone portable avec données d'hologramme.

RF2FJY7J1–Confidentialité et protection des données : ordinateur portable et smartphone avec cadenas au premier plan

RF2F7JF1D–Violation des données. Texte rouge avec violation des données sur fond de texte vert de style matrice

RFW69307–Capital One Bank logo sur l'écran de fond et une silhouette de la serrure est ouverte à l'avant. Photo conceptuelle pour les dernières nouvelles sur la violation de données.

RF2F79554–Logo de l'application Facebook visible sur le smartphone et mot PIRATÉ flou avec un script de force brute sur l'arrière-plan flou. Concept de violation des données facebook

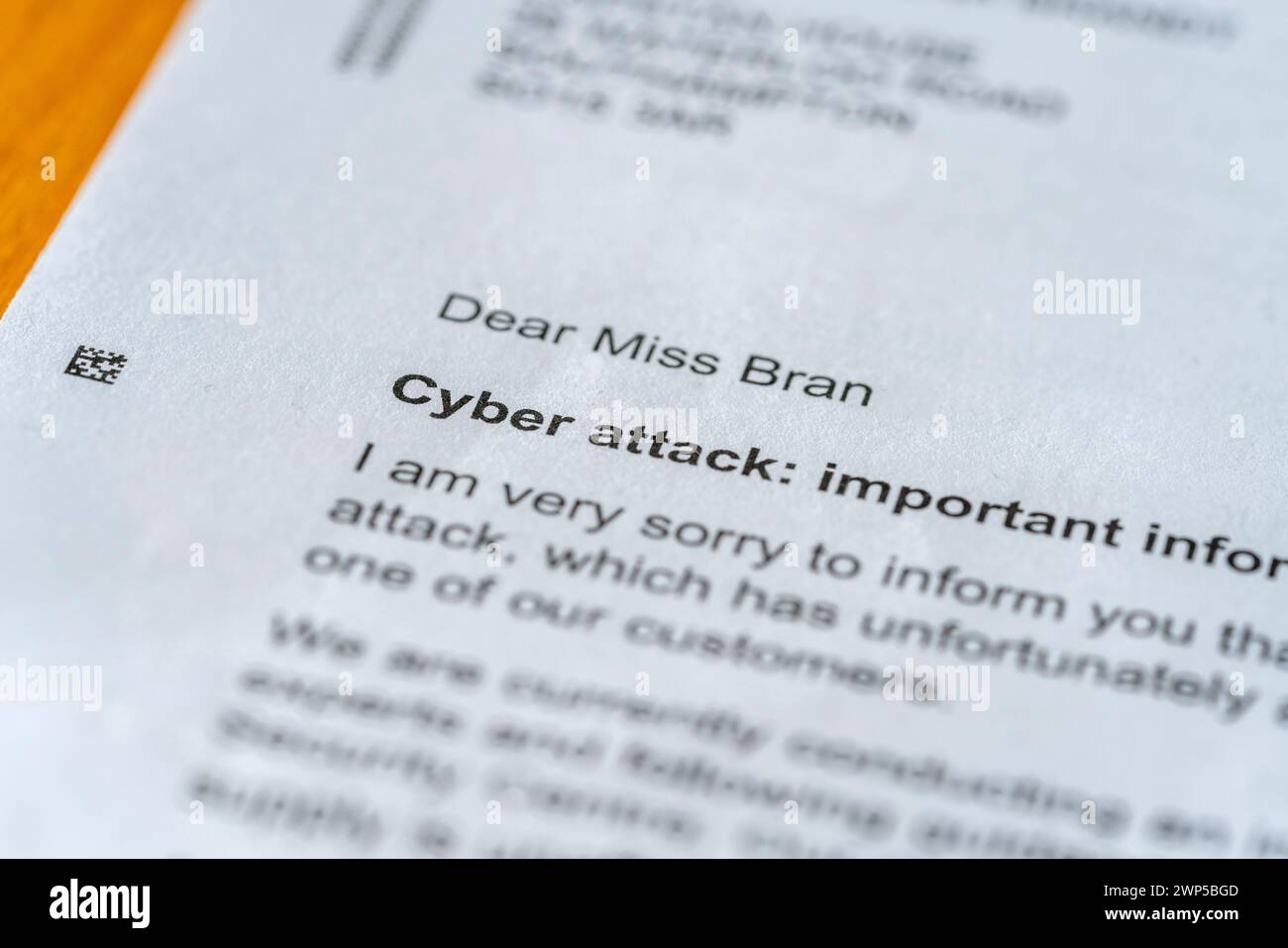

RF3CXR18P–Smartphone affichant une alerte de sécurité RGPD rouge sur la violation de données avec un lien de rapport vers DPO, représentant la notification et la transparence des incidents de données

RFP96PNF–Close up, disque dur d'ordinateur et vérifier la santé données stéthoscope, concept de sécurité des données sur fond blanc

RF3DKRYMJ–Dés blancs représentant la sécurité du réseau, la protection des données et les cyber-menaces potentielles

RF2XCTK1T–Une vue détaillée d'un clavier moderne mettant en évidence les touches entrée et retour sous un rétroéclairage bleu. Outils de pirates informatiques, virus, violation de données, violation de sécurité

RF3DA3MKR–Cybersécurité et concept de risque de violation de données. Une personne utilisant un ordinateur portable avec des icônes de cadenas numériques, serrure rouge ouverte symbolisant la violation de données,

RF2A13RPW–Connecteur du calculateur de transfert de données avec les câbles emmêlés sur fond blanc. L'assistance technique, l'infrastructure de réseau concept.

RF2XEYN0X–Désactiver la protection. Compromis des systèmes de sécurité et menace de fuite d'informations ou d'infection du système. Cybersécurité des informations personnelles.

RF2JJTYA8–Mot de passe de saisie et d'accès à la main numérique, violation des données dans le monde entier et concept de sécurité des données

RF2S5A5P3–Une main tenant un aimant près de l'écran d'un ordinateur portable avec le mot « DONNÉES ». Les violations de données et la vulnérabilité du concept d'information numérique.

RF2KGAR3C–Concept de violation de données et de vol d'informations. Composition créative avec mot sur blocs de bois et cadenas ouvert.

RF2HKPMA1–Main de Hacker avec gant en cuir et brucelles voler le mot de passe de l'ordinateur - concept de sécurité des données

RF3A10B33–Téléphone portable et hameçons de pêche avec note papier en forme de poisson avec le mot de passe écrit - phishing, vol de données et concept de sécurité Internet

RF2JJK1HH–Mot violation de données accroché sur crochet de pêche tiré de pile de documents déchiquetés sur fond bleu

RF2DAE4BF–Booking.com logo affiché sur le smartphone avec les doigts, les voyages et les crises de l'industrie hôtelière en raison de la pandémie de Covid ou de coronavirus, la violation des données

RFHF9134–Hacker l'homme, essayant d'une violation de la sécurité d'un système informatique internet recherche

RF3D28JDW–Avertissement de violation critique de cybersécurité avec risques de protection des données.

RF3CJMJ29–Révélation de l'espion corporatif. Espionnage industriel, secret commercial ou vol de données. Menace interne.

RF2WFGXW9–Méconnaissable professionnel lance une cyberattaque sur les données de soins de santé. Concept INFORMATIQUE pour la violation des données de santé, la confidentialité des patients, la sécurité des informations

RFW2B2DA–Concept de sécurité montrant des cadenas en acier solide et la chaîne sur la surface en acier rayé

RF3DG7D0T–Jeune homme caucasien adulte portant des lunettes futuristes assis au bureau encombré tapant sur le clavier, plusieurs moniteurs affichant le code et les séquences de surveillance, se livrant à une activité de piratage

RF2GBM5MA–Cyber-sécurité. Mots de passe faciles sécurité faible protection en ligne sur le Web. Ordinateur portable avec mots de passe manuscrits dans le livre

RF2JPHF05–Un gros plan de fournitures scolaires de bureau avec légende de texte présentant la violation des données

RF3BWPRNP–Alerte de menace de données et de cybersécurité piratage d'alerte, violation de sécurité et risque de cloud, en soulignant

RFM79X4Y–Des mots à la cyber-sécurité - pare-feu - violation avec les numéros de bleu en arrière-plan. La sécurité des données et de la technologie numérique à écran graphique stylisé.

RF2AN8Y89–Violation de données massives, criminel professionnel la réussite de la copie d'informations

RF2CECBGA–Vulnérabilité sanitaire Inscription sécurité équipement médical stéthoscope violation des données médicales

RFPBP1C8–Red code binaire. ordinateur technologie historique. rouge le code binaire dans un langage informatique transferts de données. non garantis et big data dangereuses et ai artificial

RMEMNGE7–Sécurité informatique et réseau internet protection concept clé et cadenas, sur la carte de circuit imprimé

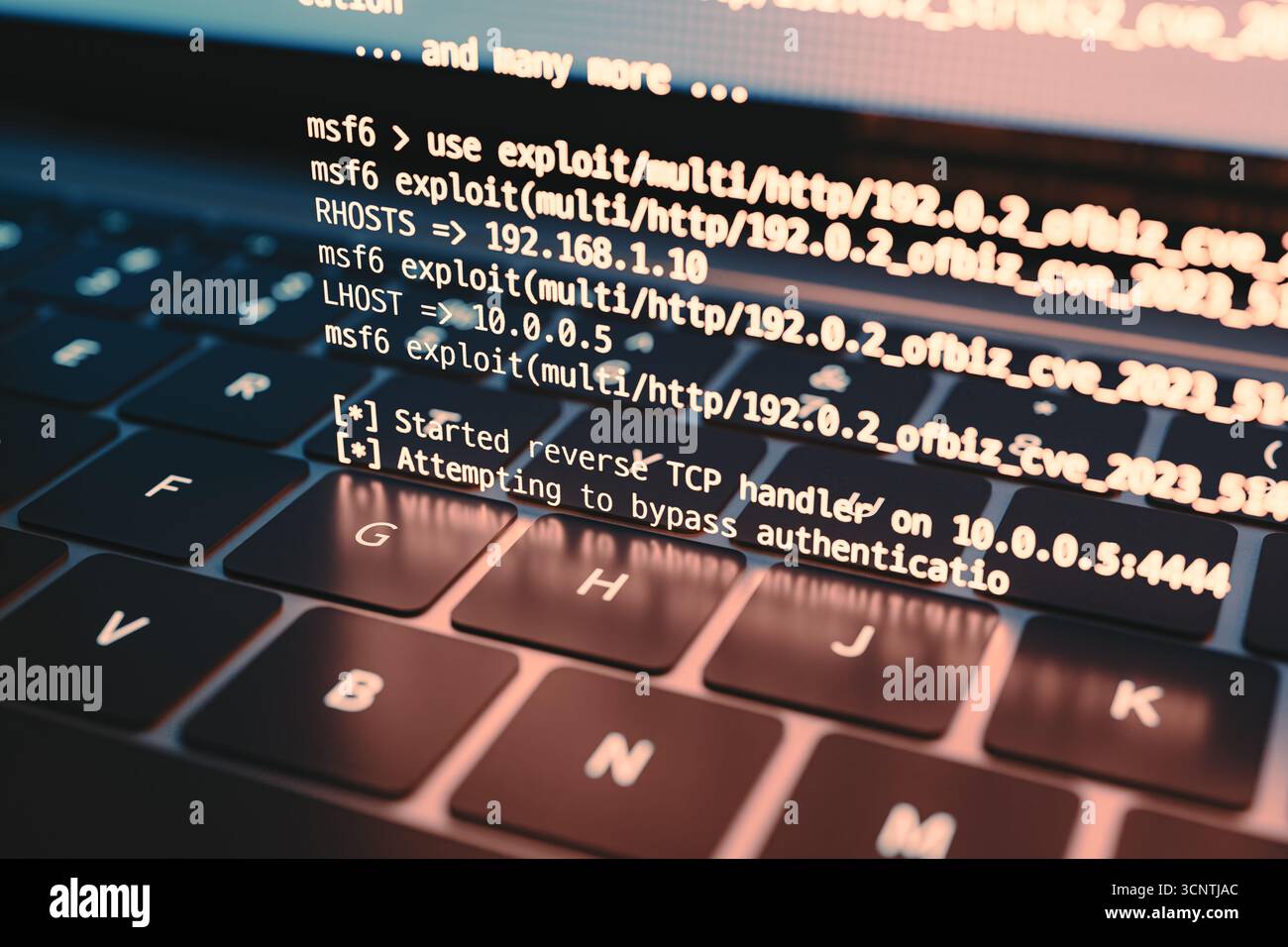

RF3CNTJAC–Cybercriminalité et violation de données : attaque de piratage sur l'écran d'ordinateur portable. Rendu 3D.

RF3D1A419–Personne détenant un smartphone avec des alertes d'avertissement numériques et un fond de code binaire, représentant la violation de données, la menace de cybersécurité et la sécurité mobile

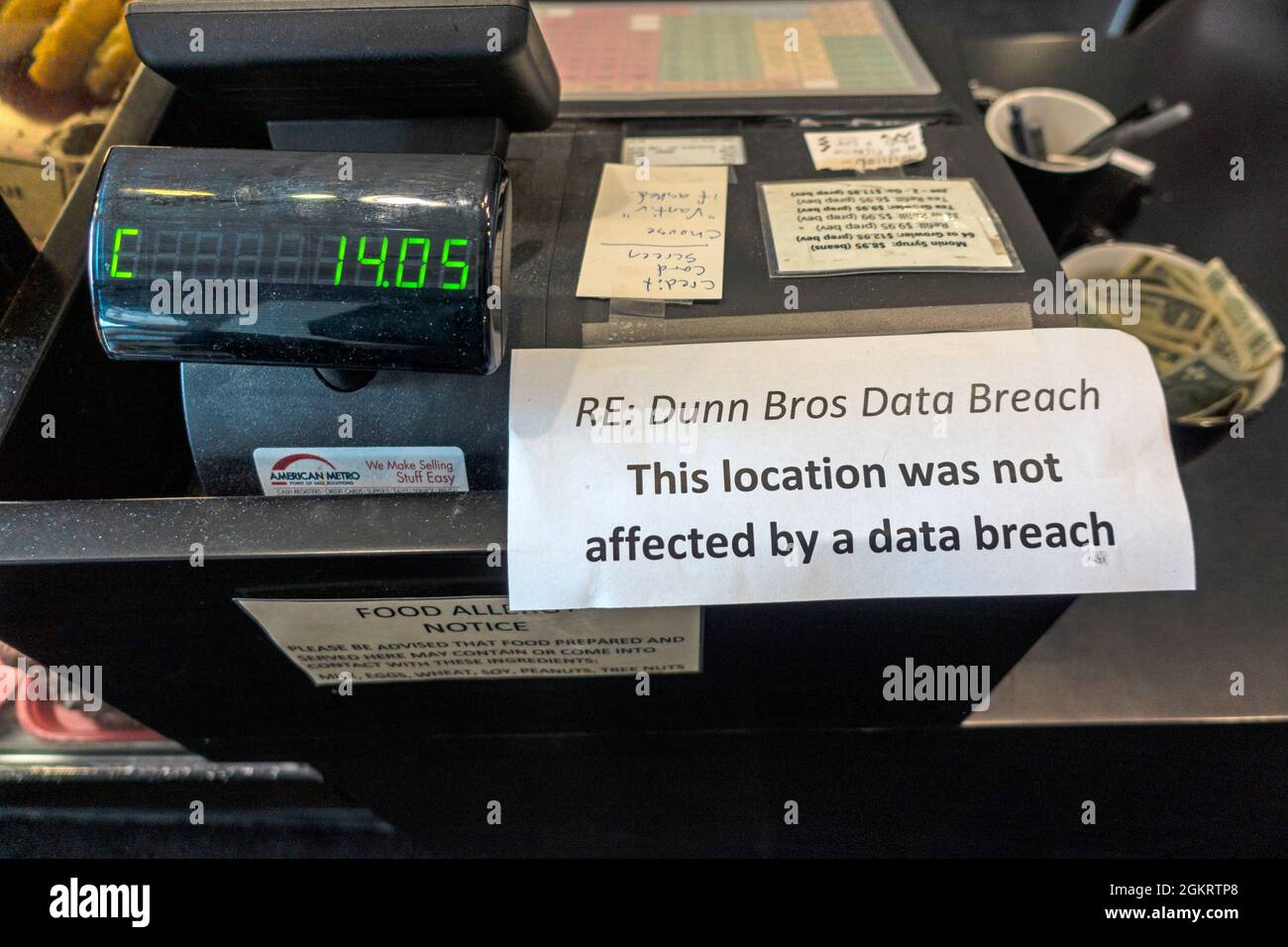

RF2GKRTP8–Avis aux clients Dunn Bros Coffee Shop il n'y a pas eu de violation de données. St Paul Minnesota MN États-Unis

RF2RP48X4–Stéthoscope, clavier d'ordinateur, et argent comptant. Dossiers médicaux, sécurité des données, ransomware et concept de cyberattaque.

RF2HEYDM8–Alerte de piratage du système après une cyber-attaque sur le réseau informatique.Vulnérabilité de cybersécurité sur Internet, virus, violation de données, connexion malveillante.L'employé

RF3CFJNBB–LONDRES - 23 AOÛT 2025 : manifestation devant le ministère de la Défense concernant la politique d'asile afghane et les implications de la violation de données afghanes par le ministère de la Défense

RF2TBJ51P–pirate dans le capot et les données binaires pleuvent, cybercriminalité, ransomware, violation de données et concept de phishing

RF3CRA858–Logiciel pirate dans l'ordinateur. Cybersécurité contre les attaques de logiciels malveillants, de ransomwares ou de logiciels espions. Développez les données à l'écran. Fraude ou violation de code dans l'ordinateur portable.

RF2FJY7HR–Confidentialité et protection des données : ordinateur portable et smartphone avec cadenas au premier plan

RF2F7JF19–Facebook App aginst texte de fuite en rouge et fond vert de style Matrix. 533 millions d'informations personnelles de l'utilisateur Facebook ont été divulguées en ligne sur Sat

RFW6931R–Capital One Bank logo sur l'écran de fond et une silhouette de la serrure est ouverte à l'avant. Photo conceptuelle pour les dernières nouvelles sur la violation de données.

RF2F7955C–Application Facebook dans Play Market vue sur le smartphone, doigt pointant vers elle et mot PIRATÉ flou sur l'arrière-plan flou. Concept. Stafford, États-Unis

RFP96PNH–Close up, disque dur d'ordinateur et vérifier la santé données stéthoscope, concept de sécurité des données sur fond blanc

RF2X6E304–Concept de violation de données numériques affichant une « violation de sécurité » dans un code alphanumérique lumineux

RF3D5J618–Concept de détection des cybermenaces et d'avertissement des risques liés aux données. Personne tenant une loupe avec un symbole d'alerte numérique représentant une violation de la cybersécurité,

RF2E4EKGA–Connexion vulnérable et non chiffrée entre les appareils mobiles, concept. Deux smartphones avec flèche rouge et cadenas ouvert. Rendu numérique.

RF2JHCWRE–Intrusion de violation de sécurité dans le réseau de l'entreprise. Fuite de données d'entreprise. Attaque de hacker. Protection multiniveau. Recherchez une vulnérabilité logicielle

RF2J9TPAT–Infrastructure de réseau de sécurité des données numériques dans le monde entier, concept de violation des données. Quelques éléments de l'image fournie par la NASA.

RF2S5A5XW–Une main tenant un aimant près de l'écran d'un ordinateur portable avec le mot « DONNÉES ». Les violations de données et la vulnérabilité du concept d'information numérique.

RF2KGAR3B–Concept de violation de données et de vol d'informations. Composition créative avec mot sur blocs de bois et cadenas ouvert.

RF2DAE486–Booking.com logo affiché sur le smartphone avec la carte de crédit, les voyages et la crise de l'industrie hôtelière en raison de la pandémie de Covid ou de coronavirus, la violation des données

RFPYTTGR–Attaque de Hacker et de violation de données, fuite d'information concept, cyber futuriste avec serrure cassée en arrière-plan

RFHF91AY–Hacker l'homme, essayant de violation de sécurité la recherche d'un système informatique internet